Forefront Protection 2010 For Exchange Yönetimi

Bu makalemizde Microsoft’un yeni nesil güvenlik ailesi Forefront ürününün içerisinde yer alan Forefront Protection 2010 For Exchange Server yazılımını inceleyeceğiz. Öncelikle program hakkında kısa bilgiler verelim. Program daha önce Exchange 2003 üzerinde kullanılan Antijen ürününden sonra piyasaya sürülen Forefront Protection 2007 For Exchange Server yazılımının devamı niteliğindedir. Forefront Protection 2010 for Exchange Server, mesajlaşma altyapınıza en yeni tehditlere karşı kapsamlı koruma sağlamak için tek bir çözümde gerçek zamanlı antivirüs, casus yazılım önleme, istenmeyen posta önleme ve içerik filtrelemeyi bir araya getirir. Her üründe olduğu gibi bu üründe bir önceki ürüne göre kendine yenilikler katmıştır. Öncelikle bir önceki ürüne kıyasla geliştirilen yeniliklere değinelim. Bu yenilikler aşağıda sıralanmıştır.

-Yüzde 99 tespit oranı, 1/250.000’den daha az hatalı algılama ve geri saçılma filtrelemeye sahip premium istenmeyen posta koruması.

-Algılama istatistiklerinin pano görünümü ve durum izleme ile yeni kullanıcı arabirimi.

-Microsoft Zararlı Yazılım Önleme Motoru tarafından sağlanan casus yazılım önleme taraması.

-Karma, tesiste/barındırılan koruma için Forefront Online Protection for Exchange’in (FOPE) entegre sağlanması ve yönetimi.

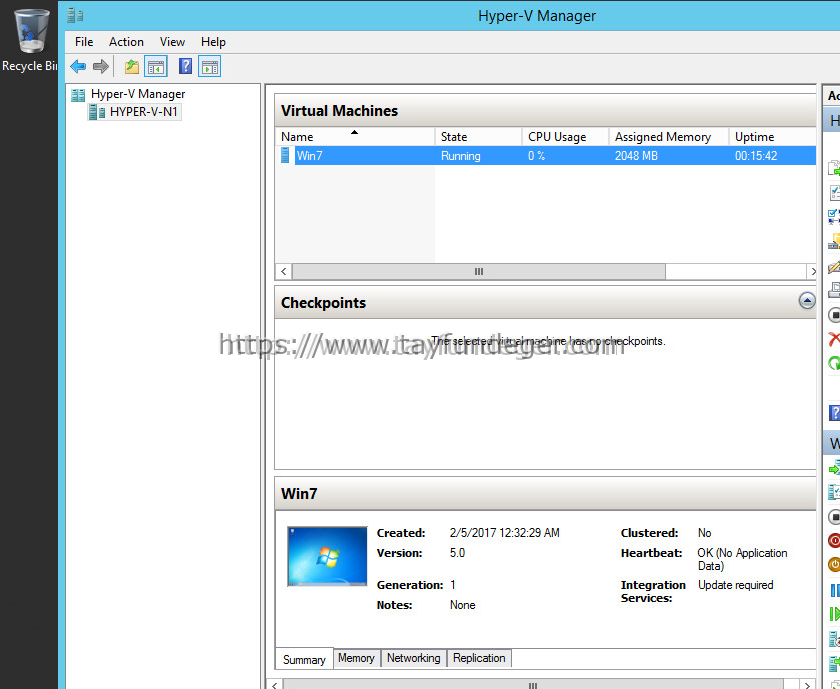

-Exchange 2010, Windows PowerShell ve Hyper-V için destek.

-MSI kurulum programı kullanılarak standartlaştırılmış kurulum.

Ürünün kurulabilmesi için sistem gereksinimleri aşağıdaki gibi olmalıdır.

Işlemci

x64 mimarisi tabanlı: .** AMD64 platformunu destekleyen 64 Teknolojisi (Intel EM64T) veya AMD Opteron veya AMD Athlon 64 işlemci, Intel ® Genişletilmiş Bellek destekleyen Intel ® Xeon ® veya Intel Pentium işlemci ailesi

Sunucu yazılımı

Microsoft Windows Server 2003 SP2, Microsoft Windows Server 2008 veya Microsoft Windows Server 2008 R2 Microsoft Exchange Server 2007 SP1 veya daha yüksek, ya da Microsoft Exchange Server 2010

Hafıza

Exchange sunucusu çalıştırmak için gereken Buna ek boş bellek 2 gigabayt (GB). Exchange sunucu planlama belgelerine bakın, Exchange sunucusu çalıştırmak için bellek gereksinimleri hakkında daha fazla bilgi için.

Sabit Disk

boş disk alanı 2 GB. Bu Exchange sunucusu için gerekli disk alanı ektir. güncellemeler için bir yeniden dağıtım sunucusu ek disk alanı gerektiren bir sunucu kullanmak.

Sunucu

2.0 GHz veya daha yüksek işlemci ile dört çekirdekli sunucu önerilir. Daha düşük performanslı sunucular, ancak desteklenir mesaj çıktı azalır.

Microsoft XML Çekirdek Hizmetleri (MSXML) 6.0 SP1

Ek Gereksinimler

· Microsoft. NET Framework 3.0 SP 1, Windows Communication Foundation veya (otomatik olarak Exchange Server 2010 ile birlikte yüklenir) Microsoft. NET Framework 3.5. Exchange Gateway için Microsoft Forefront Çevrimiçi Koruma yüklüyorsanız,. NET Framework 3.5 gereklidir.

· Microsoft Chart Microsoft Denetimler. NET Framework 3.5. Bu denetimlerin zaten mevcut değilse, onlar FPE yükleme işlemi sırasında yüklenir.

· Windows PowerShell 1.0 İstemci Erişim Sunucusu (CAS). Gereken sadece on-demand kullanmak için Exchange Server 2010 ile tarayın.

Program hakkındaki gerekli bilgi ve gereksinimlerden sonra şimdi programın çalışma mimarisine göz atalım.

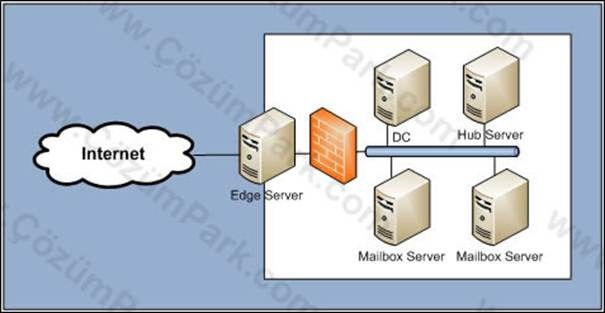

Kurumsal Referans Mimarisi (ERA)

Büyük bir organizasyon içinde konuşlanmış olması amaçlanmıştır ölçeklenebilir bir birimdir. O kadar aşağıdaki resimde gösterildiği bir Edge Transport sunucusu, Hub Transport sunucusu, çoklu Posta Kutusu sunucuları, Genel Katalog (Active Directory) sunucusu ve bir Client Access Server (CAS), oluşur.

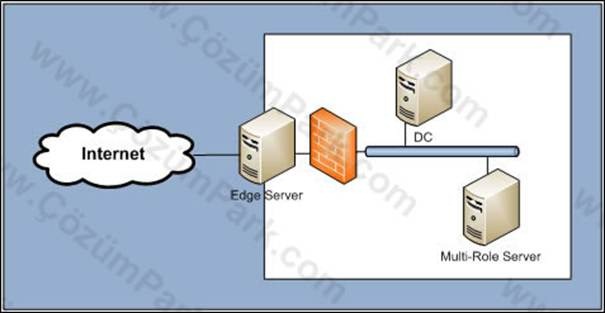

Standart Referans Mimarisi

Standart Referans Mimarisi (SRA) orta ölçekli kuruluşlar için küçük yönelik ölçeklenebilir bir birim olarak düşünülmüştür. Aşağıdaki resimde gösterildiği gibi, Hub Transport sunucusu, Posta Kutusu sunucusu ve CAS rolleri ve özel bir Active Directory sunucusuna kapsayacak özel bir Edge Transport sunucusu, bir veya daha çok rol sunucuları oluşmaktadır.

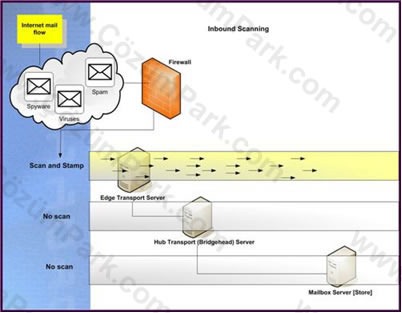

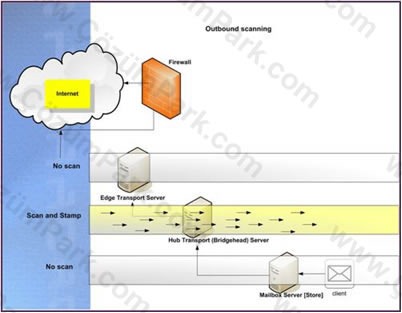

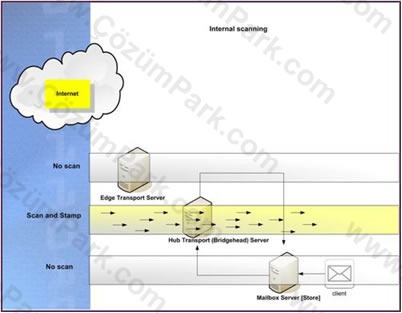

Tarama İşlemlerinin gerçekleme adımları;

Gelen Mail Taraması

1. Posta, güvenli olarak tanımlanan bir Hub Transport sunucusuna yönlendirilir ve zaman damgalı olarak Edge Transport sunucusu da taranır.

2. Hub Transport sunucu sıkıştırılmış posta tarama olmaksızın Posta Kutusu sunucucusuna teslim edilir.

Giden Mail Taraması

1. Posta ilk Hub Transport sunucusu taranmaktadır.

2. Pposta, güvenli olarak Edge Transport sunucusuna yönlendirilir zaman damgası vurularak yollanır.

Local İç Mail Taraması

1.Local posta ilk Hub Transport sunucusu taranır.

2. Pposta, güvenli olarak Edge Transport sunucusuna yönlendirilir zaman damgası vurularak yollanır.

Ürünün çalışma mimarisi ve uygulama adımlarında daha fazla bilgi ihtiyacınız doğar ise aşağıdaki Microsoft linkini kullanarak geniş bilgiye erişebilirsiniz.

Biz kurulumumuzda standart mimariyi tercih edeceğiz. Kurulum için gerekli setup dosyasını http://www.microsoft.com/downloads/en/details.aspx?FamilyID=B8A7D36F-CC8D-4335-AE60-8F27C48F3A37 linki üzerinden download edebilirsiniz.

Gerekli download işleminden sonra kurulum adımlarına geçiyoruz.

1-Kurulum için gerekli dosyalar açılıyor.

2-Sözleşme ekranında sözleşmeyi kabul edip Next ile ilerliyoruz.

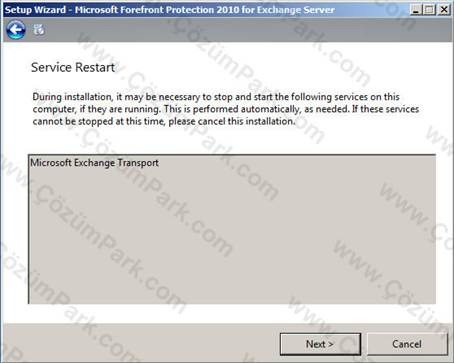

3-Bu ekranda Exchange Hub Transport servisinin otomatik olarak kurulum esnasında stop ve start edileceği bilgisi veriliyor.

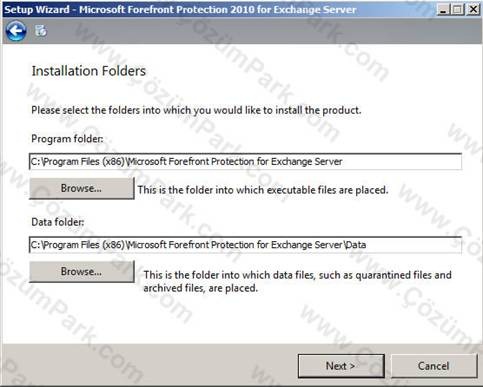

4-Bu ekranda programın kurulacağı dizini seçiyoruz. Next ile ilerliyoruz.

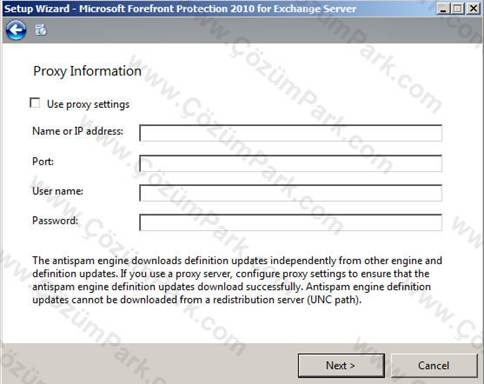

5-Bu ekranda ortamımızda bir Proxy sunucu var ise bunun bilgilerini giriyoruz. Bu sayede virus tarama engin yapısı ve program güncellemeleri çekmiş oluyor.

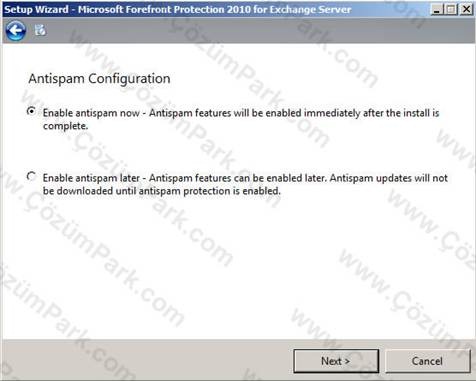

6-Bu ekranda kurulum ile birlikte AntiSpam özelliğinin enable edilip edilmemesi konusunda seçim yaparak Next ile ilerliyoruz.

7-Bu ekranı Next ile direk olarak geçebiliriz.

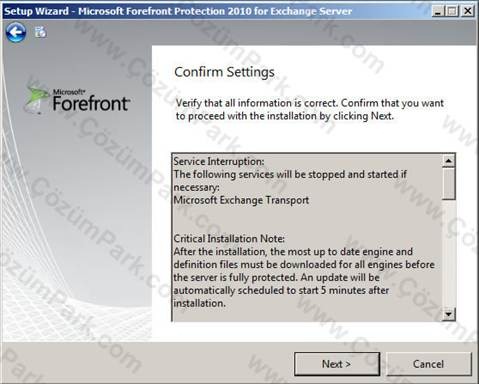

8-Kurulumun bir özet ekranı karşımıza geldi. Next ile kurulumu başlatalım.

9-Bu aşamada kurulum işlemi başladı ve gerekli konfigürasyon yapılıyor.

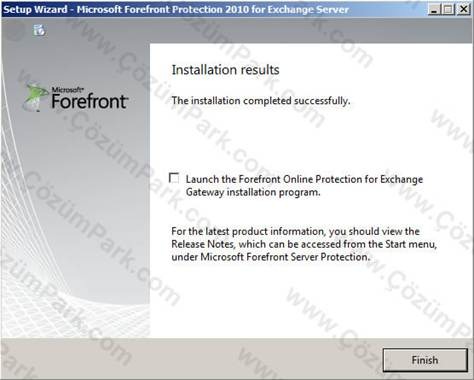

10-Programın kurulumu tamamlandı. Finish ile işlemlerimizi bitirelim.

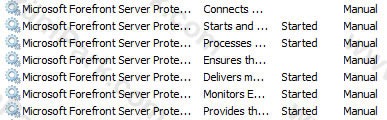

Kurulum bittikten sonra servislere Forefront Protection 2010 For Exchange ile ilgili servisler eklendi. Buraya kadar olan aşamada genel bilgi, gereksinimler, download ve kurulum işlemimizi tamamladık. Bu aşamadan sonra programımızı adım adım tanıma ve program üzerinde işlemler yapmaya başlayacağız. Bundan sonraki aşamaları yer yer resim üzerinde yer yer örnekler ile açıklamaya çalışacağım.

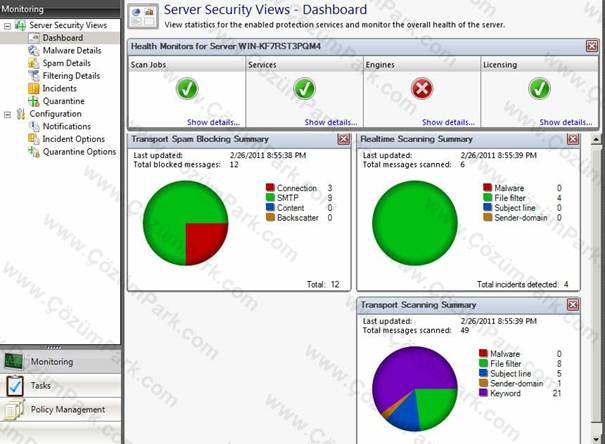

Bundan sonraki kısımda Forefront Protection 2010 For Exchange ürününden FFPE 2010 olarak bahsediyor olacağım. Kurulum işleminden sonra FFPE 2010 programını açtığımızda bizi Dashboard ekranı karşılar bu ekranda programın servisleri ve genel durumu hakkında bilgi ve veriler yer alır. Grafik arayüzlerin pencereleri şu anda hiçbir mail trafiği olmadığından grafiksizdir. Biz mail alış verişi yaptıkça bu ekranlarda değişecek yeri geldikçe bizde bu noktalara temas edeceğiz. Ürün genel olarak aşağıdaki ana hatlardan meydana gelmektedir. Biz bunlara önem derecesine göre değinip açıklayacağız.

–Monitoring

–Task

– Policy Management

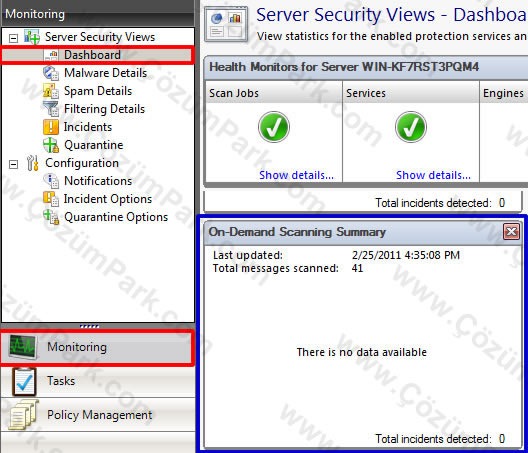

Monitoring : Bu ekran program üzerindeki taramaların, raporların, yapılan işlemlerin monitorize edilmesini sağlayarak bize gerekli bilgi ekranlarının gösterilmesini, raporlanmasını ,sistemin izlenmesini güzel arayüzler halinde bize sunar. Bu ekranda gerekli olan kısımlarda yazı gerekli olan kısımlarda resimler üzerinden açıklamalar yapacağım.

Dashboard : Bu ekranda tarama ,servisler, enginler ve lisanslama hakkında bilgi verilir. Transport,Real Time Scaning,Schduled Scanig,Transport Scaning ,On-Demand Scaning hakkında rakamsal ve grafiksel olarak raporlar yansıtılır.

Malware Details : Bu ekranda Schedule, Transport ,On-Deoamond ve Realtime Scaning esnasında bulunan ve bulunduktan sonra tabi tutulan işlemler konusunda sayılsal olarak bilgi verilir.

Spam Details : Bu ekranda Connection,Smtp,Content,Backscatter Filteringler hakkında sayısal bilgi ve bu spamlara karşı uygulanan örneğin silindi, karantinaya alındı, reddedildi veya işlemde gibi sayısal bilgilere yer verilir.

Fitering Details : Bu ekranda ise tanımlanmış olan filtreler doğrultusunda işleme tabi tutulan maillerin Transport, Real Time, On Demand ve Schdule rollerine göre tabi tutuldukları işlemler hakkında sayısal raporlamalar yapılarak bu ekrana yansıtılır.

Incidents : Bu ekranda ise kendi isteğimiz doğrultusunda rapor oluşturabilir.Örneğin gelen maillerin konu başlıklarına göre , maillerin karantinadan silinme zamanlarına göre ,bulunan keyworks kriterlerine göre bir çok rapor üretebiliriz. Bunlar programın kendiliğinden engellemiş olduğu ve bizim tanımladığımız policylere göre işleme tabi tutulan mailleri de kapsamaktadır. Kısacası özel raporları dizayn edip istediğimiz raporları üretebiliriz.

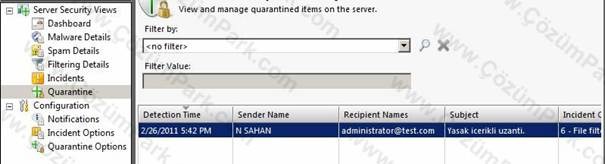

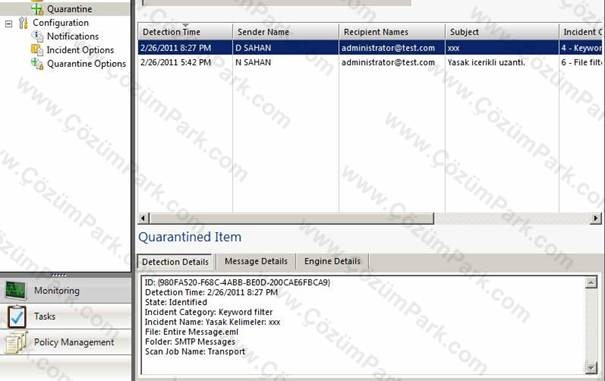

Quarantina : Bu alanda programda yapılan ayarlar ve uygulanan filtrelerde yapılan ayarlar doğrultusunda karantinaya alınan öğeler ile ilgili istediğimiz kriterlerde süzdürme işlemleri yaparak istediğimiz raporları elde edebiliriz. Bu alan Incıdents alanı ile aynı özellikleri karşılar gibi görünmesine karşın karantinaya alınan öğeleri içeren raporlar sunmaktadır.

Notifivations : Bu alan programla ilgili bildirimlerden hangisinin yapılıp yapılmaması konusunda Bildirimlerin kime yapılacağı konusunda ayarlamaların yapılacağı alandır.Örnek olarak tarama ,silme hatalarını lisansın expire olma durumunu bildir yada bildirme gibi bir çok temel ayarın yapıldığı ekrandır.

Incidents Options : Bu ekranda Incıdents (Olaylar) ile ilgili db boyutunun max ne kadar olacağını ve bu olayların ne kadar zamanda temizleneceği ayarlarının yapılabildiği alandır.

Quarantina Options : Bu ekranda Karantina ile ilgili db boyutunun max ne kadar olacağını ve bu olayların ne kadar zamanda temizleneceği ayarlarının yapılabildiği alandır. Organizasyonumuzdaki mailbox sayısı ve mail trafiğine göre bu alan bazı kullanımlarda özel olarak default ayarların dışında yapılandırılabilir bu aşamada işimizi kolaylaştıran bir ayar penceresidir.

Bu kısımda Monitoring kısmını noktalamış bulunmaktayız. Son bir noktaya temas edecek olursak bu bölümle ilgili olarak programın genelinde sol bölmede Actions bölmesi yer almaktadır. Bu bölme açılan her sekmede değişecek ve sekmenin içeriğine göre menülere bürünecektir.Buradan sekmenin içeriğinde yapılacak olan işlemler ile ilgili olarak menülere tıklanarak gerekli işlemler yapılabilmektedir.

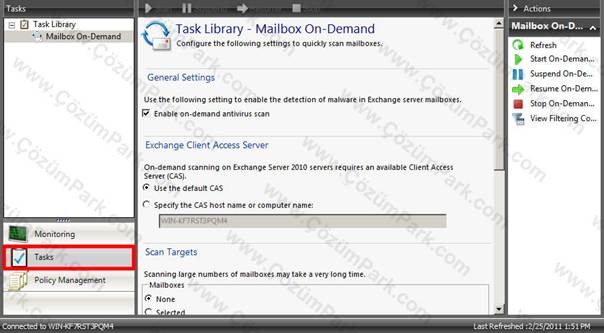

Task : Bu tab bizim mailboxlarımıza manuel bir tarama yapmamıza yardımcı olmaktadır. Default olarak burada bir user seçili olmadığı için start pause stop gibi menüler default olarak stop durumda gelmektedir.

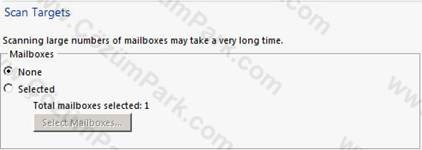

1-Biz örnek olması açısından bu ekranda gerekli ayarları yaparak bir tarama işlemi gerçekleştirelim. Bu işlemleri de resimler ile adım adım işleyelim. Öncelikle tarama işlemi için bir mailbox seçmemiz gerekmektedir. Bu nedenle None olan radio butonu Selected yapalım.

2-Selected seçili duruma gelince Selectet Mailboxes… Butonu aktif hale geldi bu butona tıklayalım.

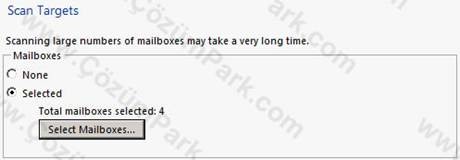

3-Açılan listeden gerekli taramanın yapılacağı kullanıcı mailboxını seçip Apply and Close butonu ile çıkalım.

4-Bu işlemden sonra pasif olan start butonumuz yeşil renkte aktif oldu.

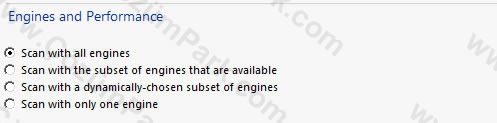

5-Burada gerekli engine seçeneğini seçelim ben tüm enginler ile taranmasını istiyorum. Bu büyük bir mailboxta çok zaman alacak ve performans kaybına neden olacaktır. Siz ortamınızdaki yapıya göre bu seçimde bulunabilirsiniz.

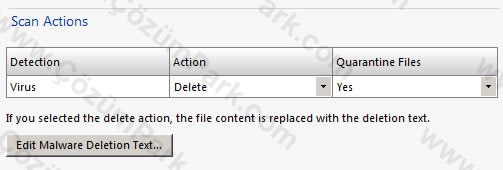

6-Bu tarama esnasında zararlı içeriğe sahip öğe bulunması durumunda programın alacağı aksiyonu seçmemiz gerekmektedir. Burada silme, temizleme, karantinaya alma yâda almama gibi opsiyonlar bizim taktirimize sunulmuştur. Ben silinmesi ve bir kopyasının karantinaya alınması konusunda seçim yapıyorum.

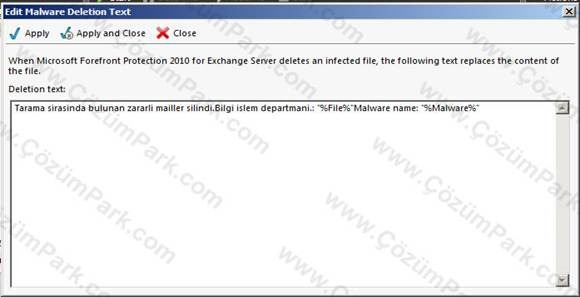

7-Edit Malware Deletion Text butonuna bastığımızda gelen ekranda ise zararlı içeriğin silinmesi durumunda kullanıcıya bizim belirleyeceğimiz içerikte bir mail gitmesini sağlayabiliriz.

8-Artık tarama işlemi için hazırız start butonuna bastım ve tarama işlemi başladı. Dilersem durdurabilir veya tarama işlemini duraklatabilirim. Tarama işlemi birince start butonu yeşil olarak aktif hale gelecektir.

9-Tarama işlemimiz bitti ve start butonumuz yukarıda belirttiğimiz gibi aktif ve yeşil hale geldi.

10-Tarama raporlarına ve sonuçlarına monitoring ekranından detaylı olarak erişebiliriz. Ben genel halini görmek için Dashboard üzerinden bakıyorum. Görüntülenen zamanda 41 öğrenin tarandığı belirtilmektedir. Zararlı bir öğe olmadığından grafiğimiz oluşmadı. İlerleyen aşamalarda yapacağımız örneklerde grafiklerimizde yavaş yavaş oluşmaya başlayacaktır. Monitoring kısmında taramalara ilişkin detaylı bilgilere erişebileceğimizi makalemizin üst kısmında belirtmiştik.

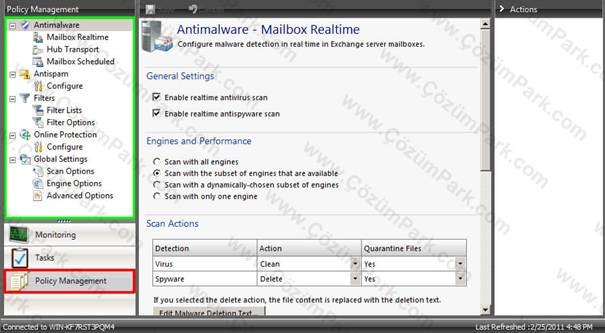

Policy Management : Bu ekran FFPFE 2010 ürünümüze müdahale konusunda en sık kullanacağımız ve programın ana işlevleri ile omurgasını oluşturan kısım. Buradaki ekranları teker teker ele alıp gerektiği yerlerde örnekler ile pekiştirme yapacağız.

Resimden anlaşılacağı üzere burada birçok tanımlama yapabilmemiz için ekranlar geliştirilmiştir. Biz bunları açıklayarak gereken noktada örneklendirerek işlemeye başlayalım.

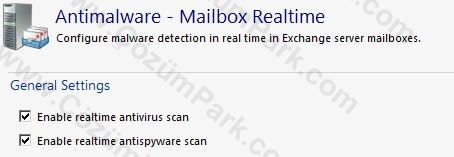

Mailbox Realtime :Bu ekranda mailbox rolü üzerinde gerçek zamanlı malware taraması yapılır. Bu taramalar güncel imzaya sahip olan programa entegre olarak çalışan virüs motorları ile gerçekleştirilir. Bu ekranda tarama ile ilgili bazı ayarlar yer almaktadır. Bu ayarlara resimlerle birlikte bakarak kısa kısa açıklama işlemini yapalım.

General setting kısmında antivirus ve malware taramalarını açıp kapama imkânına sahibiz default ayarlarda tarama işlemine açık bırakılmıştır.

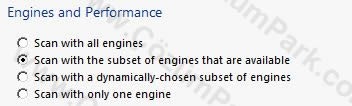

Engines and Performance kısmında tarama motorları ile ilgili ayarlar yapılmaktadır. Burada default olarak içeriğinde bu öğeleri tarayacak özelliğe sahip motorların seçimi yapılmıştır. Burada çalışma ortamımızdaki mimariye göre gereken seçimi yapabiliriz.

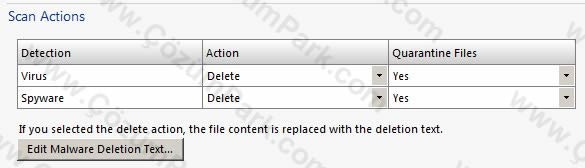

Scan actions kısmında bulunan virüs ve spyware ile ilgili bulunduğunda yapılacak işlem konusunda seçim yapılmaktadır. Bu ekranda bulunan öğe silinebilir, temizlenebilir, karantinaya alına bilir yada karantinaya alınmayabilir. Buradaki seçimler yine bizim mimarimiz kapsamında serbest seçime tabidir. Bu kısımdaki Edit Malware Delection Text… Butonuna tıklatarak zararlı bir öğe bulunması durumunda kullanıcıya bununla ilgili dönecek olan bilgide yer alacak metinsel ifade yer almaktadır. Bu ifade default olabileceği gibi bizim değiştirdiğimiz şekilde oluşacak olan bir metinde olabilir.

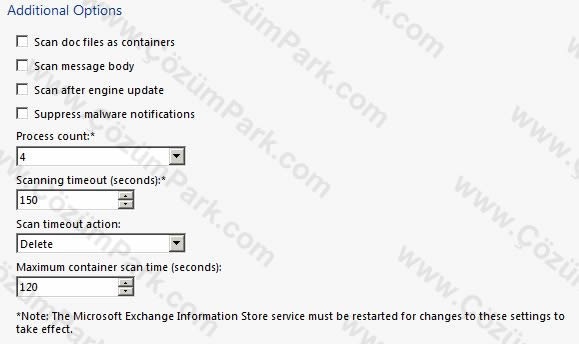

Additional Options kısmında ise farklı opsiyondaki ayarları serbest olarak burada bulunan değerler dışında ayarlama imkanına sahibiz. Örneğin doc uzantılı dosyaların taranmasını, time out sürelerinin değiştirilmesini serbest olarak yapıp yapmamak bizim kontrolümüze bırakılmıştır.

Hub Transport : Mailbox rolü üzerinde yapılan işlemler Hub Transport rolü içinde geçerlidir. Bu nedenle sadece farklı rollere aynı işlemler uygulandığından yukarıdaki gibi resimli ekranla açıklama yapmıyorum çünkü bire bir aynı ayarlamaları içermektedir.

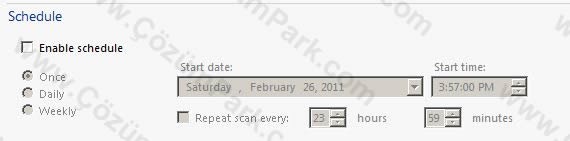

Mailbox Schduled : Mailbox rolü üzerinde zamanlanmış tarama işlemini bu ekrandan gerçekleştirebiliriz. Mailbox Realtimeden farklı olarak istediğimiz bir zamanda çalıştırılacak bir görev ayarlamamıza yarar. Milbox real time ve Hub transport kısmından farklı olarak zadece zamanlanmış görevi ayarlayabileceğimiz bir zaman ayarlama bölmesi bulunmaktadır.

Şimdi aşağıda olduğu gibi ben bir zaman diliminde bir tarama işlemi başlatacak bir job tanımlayacağım.

Yukarıda görüldüğü gibi bir kez tarama yapacak olan iş tanımladım. Bunu haftalık ve aylık yapma imkanına sahibi. Bu işlemin başlaması için Save ile işlemimiz kaydetmemiz gerekmektedir. İşlem başlayınca yeşil Start pasif hale gelecek ve pasif stop kırmızı hale gelecektir.

Şu anda tarama işlemimiz otomatik olarak belirlenen zamanda başladı ve butonlar gerekli aksiyonu aldı burada istediğimiz zaman taramayı durdurma imkanına sahibiz.

Şu anda tarama işlemimiz bitti ve Start butonumuz tekrardan aktif ve yeşil hale geldi. Tarama işlemi sistemimizde yer alan mail kapasite ile doğru orantılı olarak belirli bir zaman alacaktır.

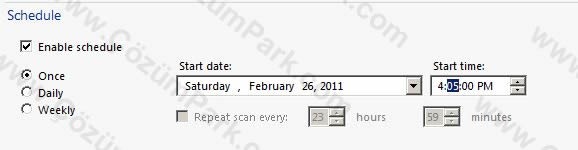

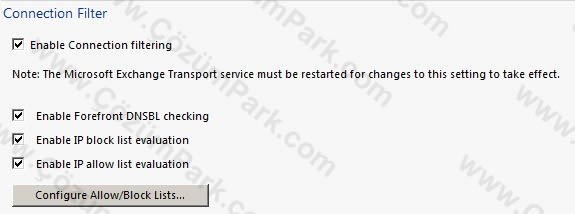

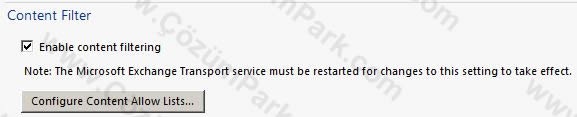

Antispam (configure ) : Bu ekranda anti spam ile ilgili olarak ayarlamalar yapılmaktadır. Bu kısımdan itibaren programa manuel olarak müdahale edeceğimiz alanlar başlamış bulunmaktadır. Bu alanları gerekli olduğu yerde resimler ile ele alacağız.

Bu kısımda antispam filtering özelliğini pasif he aktif hale getirebiliriz. Default olarak aktif durumdadır zaten amacımız sistemi spamlardan korumak olduğu için doğal olarak aktif durumdadır.

Bu kısımda gerekli connection filteringlerin aktif ve pasif olma ayarları yapılmaktadır. Yani yasakladığımız bir ip bloğu ile mail trafiğimiz duracak veya izin verdiğimiz bir ip bloğu ile sorunsuz mail trafiğimiz işleyecektir.

Bu kısımda sender id filtering açık olup olmama ayarı ve gerekli policy kapsayan mail trafiğinde uygulanacak olan aksiyon seçimi yapılmaktadır.

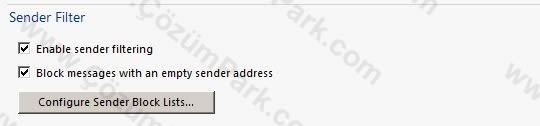

Bu ekranımızda Sender Filter özelliğinin aktif olup olmaması ve block listlerin tanımlanması yapılmaktadır. Bu alanda mail bazında ve domain bazında bize mail atanların engellenmesi yapılmaktadır.

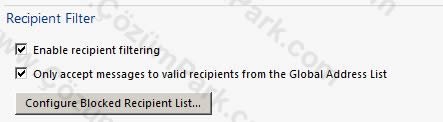

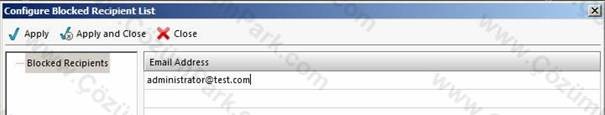

Bu ekranımızda Recipient Filter özelliğimizin aktif olup olmaması ve recipient tanımlamasının yapıldığı alandır. Burada sahip olduğumuz bir mail adresine dışarıdan mail atılmaması isteniyorsa bu kısımdan yararlanılır.

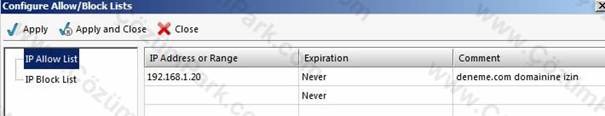

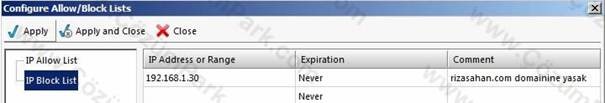

Bu ekranımızda izin verdiğimiz ve dışladığımız domainlerin tanımlaması yapılır. Burada izin verilen bir domain hiçbir policy ayarına takılmadan mail trafiği sağlar burada dışlanan domainler ise bizimle hiçbir şekilde mail trafiği sağlayamaz.

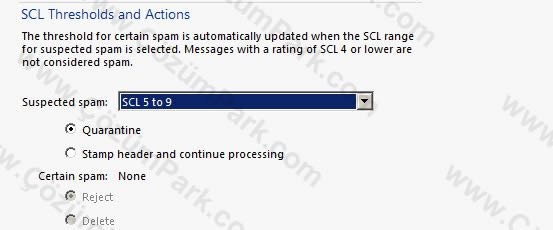

Bu ekranda olasılık algoritmasına göre bir mailin hangi derecede değerlendirildiği ve bu derecelendirme sonunda bu mailin hangi işleme tabi tutulacağı belirlenir. Default olarak 5 ve 9 arasında yer olan mailler karantinaya alınıp reddedilmektedir. Bu ekranlardaki kısa bilgilerden sonra bu bilgilerin yararlı olabilmesi için örnekler yaparak ilerleyelim.

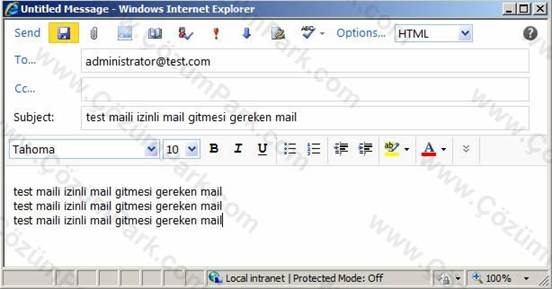

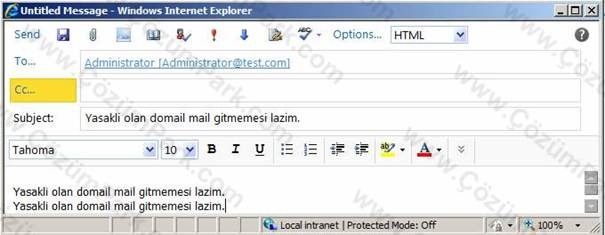

Örnek 1: Bir domainden bize mail atılmasını engellemek bir domainden bize mail atılmasına izin vermek.

Configure allow block list ekranından iki farklı domainden birine izin birine yasak işlemi uyguladım. Bu alanda yaptığımız işlemleri Apply close ile çıkış yaptıktan sonra ana konsoldan save ile kaydetmeliyiz.

Admin kullanıcısına izin verilen domainden bir mail atma işlemi yapıyoruz.

İzinli olan domainin görüldüğü gibi yolladığımız maili başarılı bir şekilde ilettiği gözüküyor.

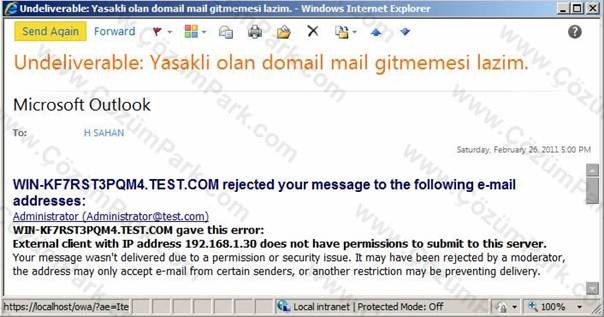

Şimdi yasaklı olan domainden bir mail yolluyoruz.

Resmimizde görüldüğü gibi yasaklı olan domainden gönderilen mailin iletilmediği ve bunun sebebini içeren hata mesajlı mail geri döndü.

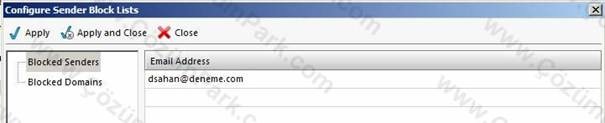

Örnek 2 :Bir mail adresinden gelen mailleri engellemek bu mail adresi olabileceği gibi yukarıda ip bazlı engellemeye tabi olan domainin isim bazlı engellemeye tabi tutulması da olabilir biz sadece bir adresten mail gelmesini engelleyeceğiz.

[email protected] adresinden gelen mailleri engelliyoruz bu kısımda dilerseniz resimde görüldüğü gibi direk olarak domaini de engelleyebilirsiniz. Bu alanda hazır listeniz var ise import ve bu ekrandaki mailleri export işlemi yapabilirsiniz. Bu işlemler text dosyası üzerinden yapılabilir.

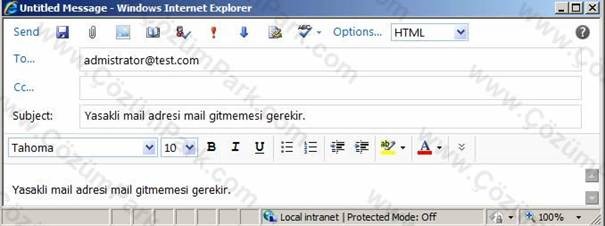

Mailimizi şimdi yolluyoruz.

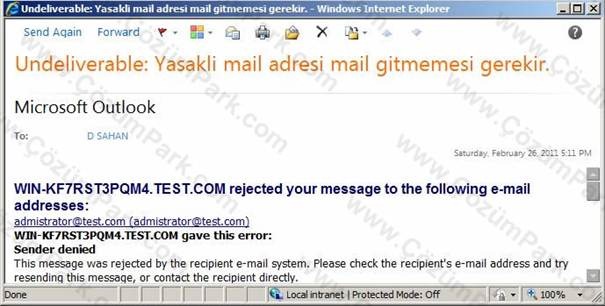

Resmimizde görüldüğü gibi mailimiz karşı tarafa iletilmedi karşı taraftaki adrese mail yollama iznimiz olmadığı için Sender denied hatası aldık.

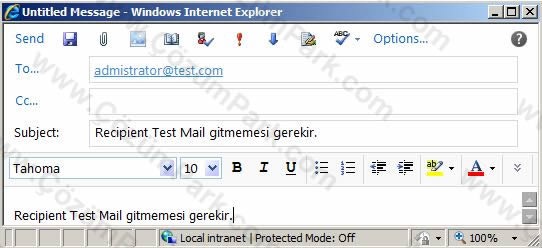

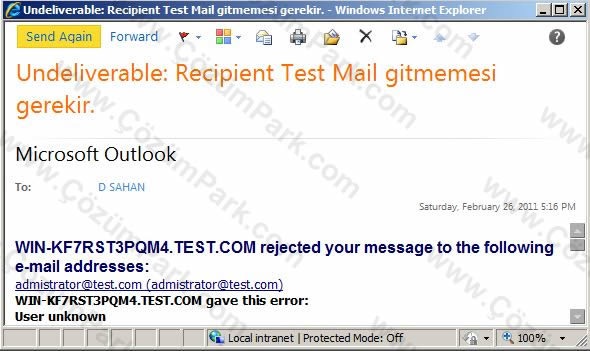

Örnek 3 : Sistemimizdeki bir mail adresine dışarıdan hiçbir şekilde mail atılmamasını sağlamak. Bu işlem için Configure Recipient List seçeneğinden mail almasını istemediğimiz kullanıcımızın mail adresini listeye ekliyoruz. Bu ekranımızda da import export işlemi yapılabilmektedir.

Şimdi mailimizi yolluyoruz.

Resmimizde görüldüğü gibi unknown hatasını alıyoruz bu şekilde bir user olmadığı için mailin teslim edilemediği bilgisi bize ulaşmaktadır.

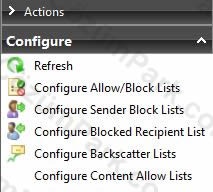

Bu alanda anlatacaklarımız ve vereceğimiz örnekler bunlardı. Dipnot olarak bu alanda yapılan işlemler sağ bölmede yer alan actions kısmındaki menüler sayesinde kısayoldan yapılabilmektedir.

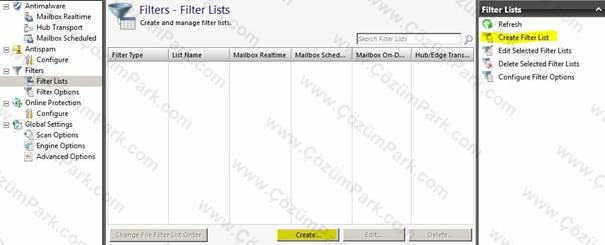

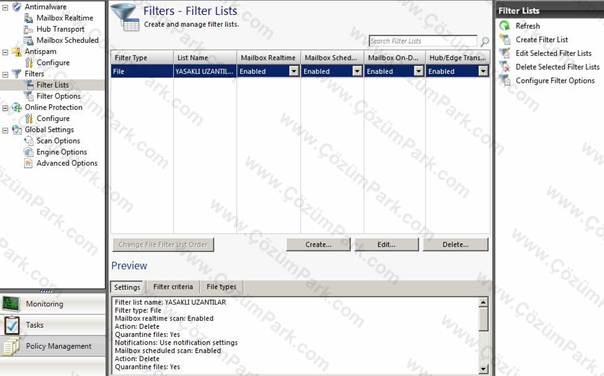

Fiter list: Bu ekranımızda tanımlanmış filtreler gözükmektedir. Yeni filtre ekleme var olan filtreyi editleme silme, filtrenin içeriğini özet halinde gösteren pencere bulunmaktadır. Bu alanda dosya uzantısı içeriği, mail içeriğindeki kelimeler gibi bir çok filtreleme yapabilmekteyiz. Bu alanda bir filtre tanımlama işlemi yaparak gerekli açıklamaları yapalım ve bu işlemimizi pekiştirelim.

Filtre ekleme işlemimizi resimdeki sarı olarak işaretli alanlardan istediğimizle başlatabiliriz.

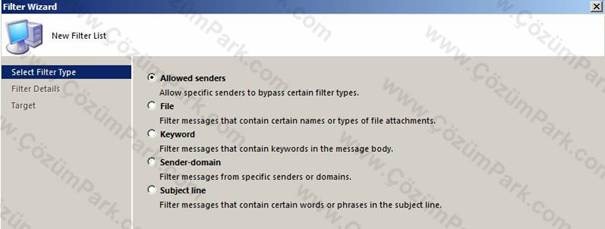

Burada çeşitli kategorilerde filtreler oluşturabiliriz fakat sağlam anlaşılması için adım adım iki filtreleme işlemi yapacağız. Bunlardan ilki dosya içeriği yani uzantı ile ilgili filtreleme bu nedenle File seçeneğini seçerek Next ile ilerliyoruz.

Farklı 3 seçenek bulunmaktadır bunlar bizim var olan Microsoft tarafından tanımlanmış uzantıları seçebileceğimiz, kendimizin uzantı tanımlayabileceği ve Microsoft tarafınsan tanımlanmış olan içeriklere bizimde ekleme yaparak seçebileceğimiz sistemdir. Microsoft neredeyse tüm uzantıları sistem dahil ettiği için ben ilk seçenek olan Filters files specific type by inspecting the file header seçeneği ile ilerliyorum.

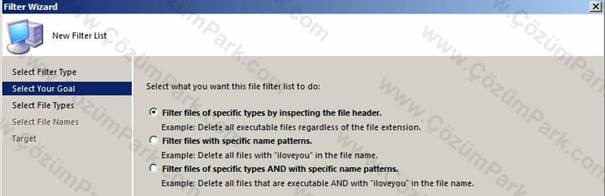

Filtreme bir isim veriyorum ve yasaklı uzantıyı jpg olarak seçiyorum.

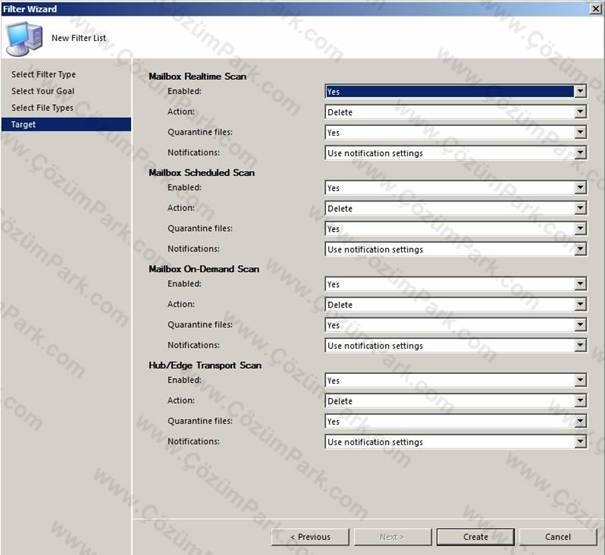

Bu ekranda içeriğimiz hangi role üzerinde ve hangi taramada bulunursa ne yapılması gerektiği noktasındaki adımları belirliyorum. Şu anda bir mailde jpg uzantılı ek bulunması durumunda kurallarım açık, bulunan içerik silinecek, aynı zamanda karantinaya alınacak, mail atılan kişiye bir uyarı gidecek. Create butonu ile filtre tanımlama adımlarımı sonlandırıyorum.

Resmimizde görüldüğü gibi filtremiz konsola eklendi. Burada silme editleme içeriğinin ne işe yaradığının alt bölmede gözükmesi gibi detay bilgiler yer almaktadır. Şu anda fitremiz uygulandı fakat bu kriterlere uymayan bir mail sisteme geldiğinde karşıya giden hata mesajı özelleştirilebilir ve farklı ayarlar yapılabilir. Bu kısımları Filter options kısmına geçtiğimizde irdeleyeceğiz. Şimdi mail yollama işlemini gerçekleştirerek durumu inceleyelim. Kuralımızın etkin olması için Tmg kullanan arkadaşlar hatırlayacaktır save edilmesi gerekmektedir. Bu nedenle Save butonuna tıklamayı unutmayalım.

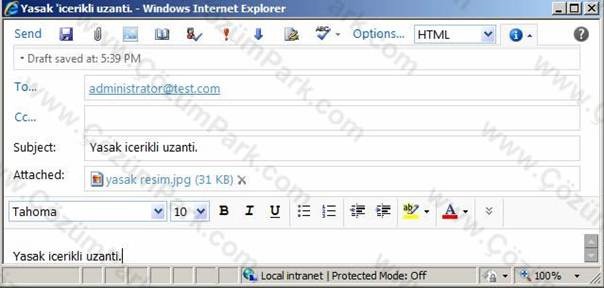

Şimdi mailimizi atıyoruz ve ek kısmına bir jpg dosyası ekliyoruz.

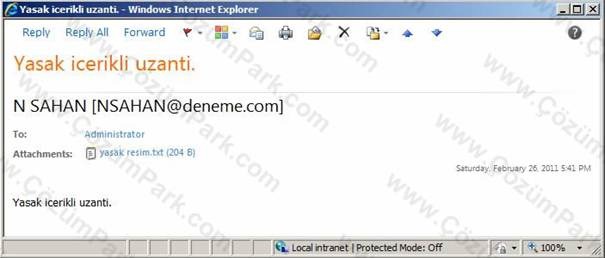

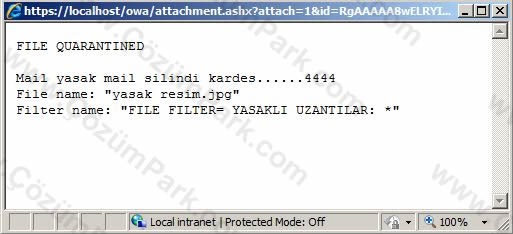

Mail kullanıcıya ulaştı fakat içeriği gitmedi bunun yerine bir txt metni gitti.

Bu metnin içinde gerekli bilgiler yer almaktadır. Yukarıda bahsettiğimiz gibi bu gelen içerikteki metni değiştirebiliyoruz. Bunu Filters Options kısmında ele alacağız.

Kuralımızı tanımlarken aynı zamanda bu öğenin karantinaya alınması gerektiğini belirtmiştik. Karantina alanına gittiğimizde bu mailin kopyasının karantinaya alındığını görüyoruz. Olurda mailin gittiği kişiye bu uzantı gerekli olur ve olmazsa olmaz bir durum vardır bu durumda karantinadaki öğenin üstüne sağ tıklatıp Save diyerek mail içeriğindeki uzantıyı belirtilen path üzerine kaydedip kullanıcıya verebiliriz.

Dipnot: Burada karşıdaki kişi uzantıyı değiştirip farklı bir formatta yapıp göndermeye çalışsa dahi bu tarama motorları tarafınsan algılanıp içeriğin iletilmesi engellenecektir.

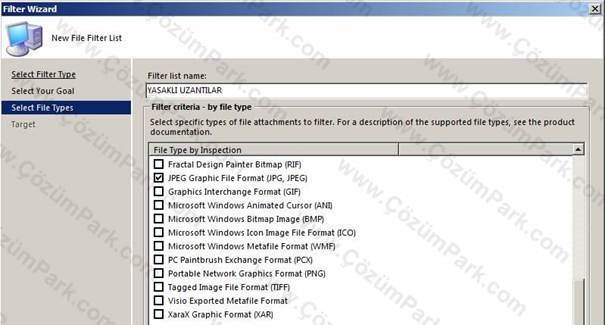

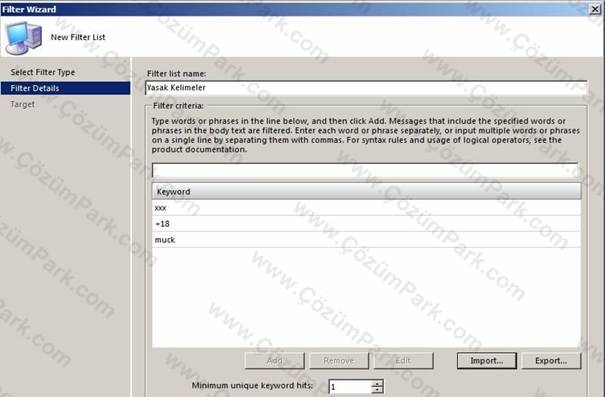

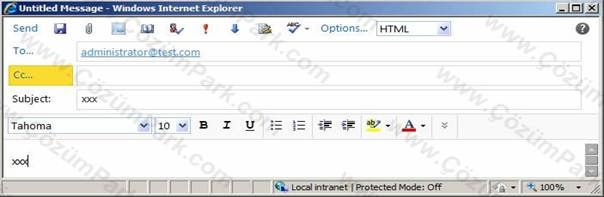

Filters kısmının tam olarak kafamızda yer edinebilmesi için şimdi birde keyworks filter tanımlaması yapalım. Bu işlemler için filter konsoluna gelip create butonuna basma işlemini gerçekleştirelim. Bu aşamada karşımıza gelen ekrandan keyworks seçeneğini seçerek Next ile ilerleyelim.

Filtremize bir isim verip gerekli yasak kelimeleri ekleyelim. Bu işlemlerde yine import export seçenekleri aktif olup içeriği dışarı verebilir yada dışarıdan içerik alabiliriz. Next ile ilerleyelim.

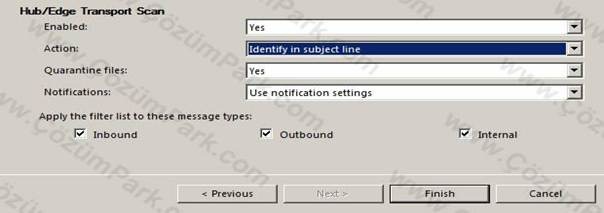

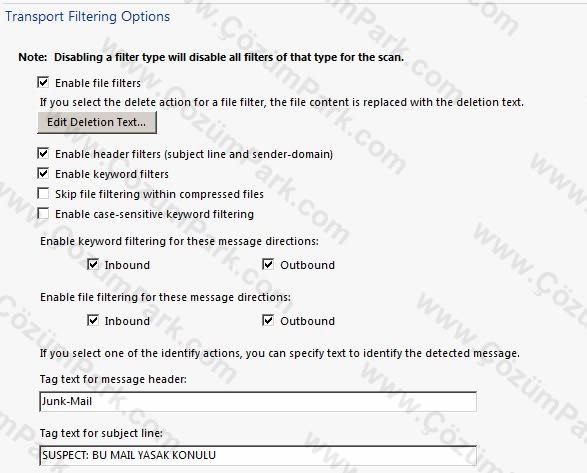

Filtremiz sadece Hub ve Edge rolleri üzerinde tarama yapacaktır burada kuralımız enable action ise farklı özellikler taşımaktadır mail direk kullanıcıya iletilmeden silinebilir, tarama dışı bırakılabilir ,mesaj header bilgisine belirlenen bir metin eklene bilir. Biz bu sefer silmek yerine header bilgisine otomatik bir metin ekleteceğiz. Karantinaya alınmasını onayladık karşı tarafa bildirim gitme seçeneğini aktif bıraktık. Filtre inbound, outbound ve internal trafikte çalışacak siz isterseniz bunu mimarinize göre farklı olarak ayarlayabilirsiniz. Mesaj headerinde yazacak olan metin ayarını bir sonraki Filters Options kısmında göreceğiz. Mailimizi yolluyoruz.

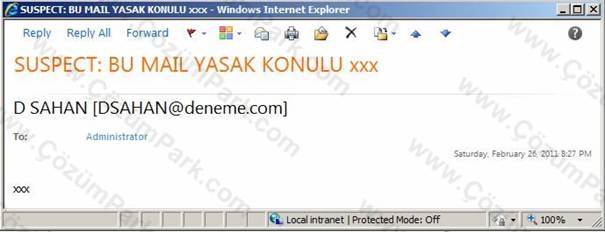

Gelen mailimizin subjet bilgisine xxx haricinde Suspect: Bu Mail Yasak Konulu bilgi eklendi. Bir çok isp pop hizmeti veren firmada bu özelliği kullanmaktadır. Kullanıcılar dilerse bir filtre tanımlayıp bu şekilde bir subject bilgisi olan maili silmekte yada farklı klasöre düşecek şekilde ayarlayabilmektedir.

Karantina kısmında ise mailimizin karantinaya alındığını görebilmekteyiz. Biz bu aşamada maili sildirme işlemi yapmış olsaydık eğer Purge seçeneğini kullanarak, kullanıcımızdan bu maili almak istemesi yönünde bir talep gelmesi durumunda karantinada öğenin üzerinde sağ tıklayarak deliver seçeneği ile kullanıcıya iletilmesini sağlayabiliriz.

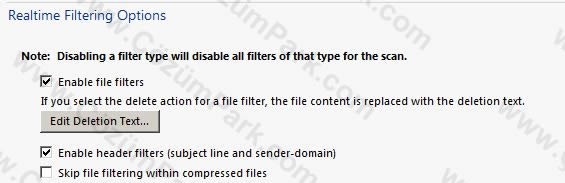

Filters Options : Bu kısımda yukarıda uyguladığımız filtreler ile ilgili genel ayarlamalar yapılmaktadır. Bu kısımlara resimlerimiz yolu ile adım adım değinip ne işe yaradıklarına açıklık getirelim.

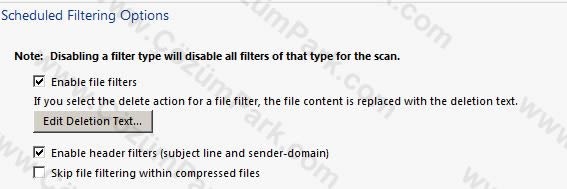

Bu ayar bölmesinde gerçek zamanlı filtreleme yapıldığında filtreleme sonucunda silinme actionu uygulandığında silme sırasında karşı bildirim txt dosyası içerisinde hangi metnin olacağını belirleyebilir kendi mimarimiz doğrultusunda yapılandırabiliriz. Hatırlarsanız jpg dosyasını sildirdiğimizde txt içerisinde yer alan bilgide tanımlanmış bir metin vardı. O metnin ayarı bu kısımlardan düzenlenmektedir. Burada gerçek zamanlı filtrelemeyi, konuya eklenecek olan metin bilgisini ve sıkıştırılmış dosyaların taranmasını devre dışı bırakabiliriz.

Bu ayar bölmesinde zamanlanmış filtreleme yapıldığında filtreleme sonucunda silinme actionu uygulandığında silme sırasında karşı bildirim txt dosyası içerisinde hangi metnin olacağını belirleyebilir kendi mimarimiz doğrultusunda yapılandırabiliriz. Burada gerçek zamanlı filtrelemeyi, konuya eklenecek olan metin bilgisini ve sıkıştırılmış dosyaların taranmasını devre dışı bırakabiliriz.

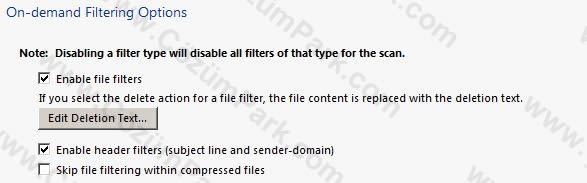

Bu ayar bölmesinde talep edilen filtreleme yapıldığında filtreleme sonucunda silinme actionu uygulandığında silme sırasında karşı bildirim txt dosyası içerisinde hangi metnin olacağını belirleyebilir kendi mimarimiz doğrultusunda yapılandırabiliriz. Burada gerçek zamanlı filtrelemeyi, konuya eklenecek olan metin bilgisini ve sıkıştırılmış dosyaların taranmasını devre dışı bırakabiliriz.

Bu ayar bölmesinde transport rol üzerinde filtreleme yapıldığında filtreleme sonucunda silinme actionu uygulandığında silme sırasında karşı bildirim txt dosyası içerisinde hangi metnin olacağını belirleyebilir kendi mimarimiz doğrultusunda yapılandırabiliriz. Burada gerçek zamanlı filtrelemeyi, konuya eklenecek olan metin bilgisini ve sıkıştırılmış dosyaların taranmasını devre dışı bırakabiliriz. Bu filtreleme tipinin inbound outbound trafik üzerinde açık olup olmaması konusunda ayarlama yapabiliriz. Yukarıda yaptığımız keyworks testinde mail headerine eklenecek olan bilgiyi buradaki Tag Text for Subject Line bölmesine yazarak ayarlayabilir, Mail header bilgisini de buradan belirleyebiliriz.

Online Protection (configure ) : Bu kısımda FFPFE 2010 programımızın gerekli güncellemeyi hangi account ile yapacağı ortamda proxy varsa buradan hangi bilgiler doğrultusunda çıkabileceği gibi temel ayarlamalar yapılmaktadır.

Scan options : Bu ekranımızda tarama işlemleri ile ilgili genel ayarlar yapılmaktadır. Resimlerle bu bölümü açıklayalım.

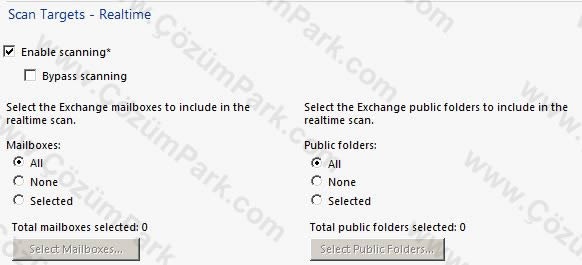

Bu ekranımızda gerçek zamanlı tarama sırasında taramanın açık olup olmayacağı, taramanın tüm mailboz yada public folderi kapsayıp kapsamayacağı, taramanın olmayacağı veya belli bir mailbox veya public foldere yapılacağı şeklinde ayarlar yapılmaktadır. Default olarak tüm mailbox ve public folderlere taranacak şeklinde ayarlı gelmektedir genel olarak olması gereken budur. Özelleştirmeye açıktır.

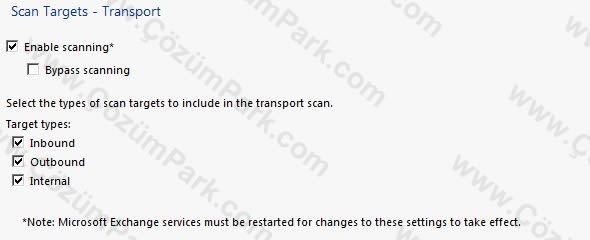

Bu ekranımızda transport role üzerinde yapılacak taramanın açık olup olmayacağı, taramanın tüm mailboz yada public folderi kapsayıp kapsamayacağı, taramanın olmayacağı veya belli bir mailbox veya public foldere yapılacağı şeklinde ayarlar yapılmaktadır. Default olarak tüm mailbox ve public folderlere taranacak şeklinde ayarlı gelmektedir genel olarak olması gereken budur. Özelleştirmeye açıktır.

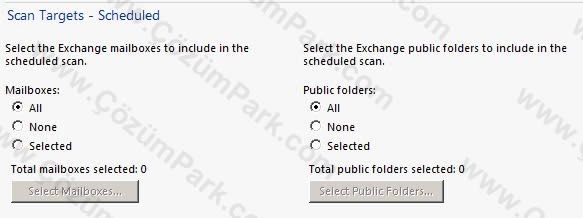

Bu ekranımızda zamanlanmış tarama var ise taramanın açık olup olmayacağı, taramanın tüm mailbox yada public folderi kapsayıp kapsamayacağı, taramanın olmayacağı veya belli bir mailbox veya public foldere yapılacağı şeklinde ayarlar yapılmaktadır. Default olarak tüm mailbox ve public folderlere taranacak şeklinde ayarlı gelmektedir genel olarak olması gereken budur. Özelleştirmeye açıktır.

Engine Options : Bu kısımda programımızın kullanmış olduğu virüs programı üreten firmaların tarama motorlarının güncellenmesi için gerekli bağlantı sırasında kullanılacak credential ve proxy bilgilerinin ayarlaması yapılır.

Bu kısımla birlikte makalemizin son noktasına yaklaştık. Bu işlemler sırasında yaptığımız testler sırasında belirli miktarda mail alış verişi, mail silme karantinaya alma , manuel tarama ve zamanlanmış tarama işlemi yaptığımız için ana ekranda bulunan grafiklerimiz oluşmaya başladı. Aşağıda görüldüğü gibi grafiklerde yapılan işlemler ile ilgili sayısal bilgiler yer almaktadır.

Kısa bir özet yapmak gerekirse ürün Microsoft Exchange Server üzerinde iyi sonuçlar vermektedir. Neticede Microsoft ürünlerini en iyi koruyacak olan yine Microsoft’un kendisidir. Bu üründe zaten çok başarılı antivirus üreticilerinin motorları kullanılmaktadır. Program üzerinde dikkat ettiyseniz çok fazla müdahale edilecek bölüm yok. Programı kurduktan sonra özel olarak engellemek istediğimiz adresler domainler, uzantılar ve sözcüklere müdahale ediyoruz. Bunlar zaten her firmada farklılık gösterecek kısımlardır. Program kurulduğu anda çok iyi spam filtrelemesi yaparak kara listedeki domainleri direk engellemektedir. Biz gerekli ayarlamaları da yaparak çok sıkı bir mail ve spam koruması sağlamış oluyoruz. Umarım yararlı ve açıklayıcı bir makale olmuştur.

Başka bir makalede görüşmek dileğiyle.