Forefront Client Security ( FCS ) Bolum – 2

Merhaba;

Microsoft Forefront ‘un bir ürünü olan FCS yani Forefront Client Security konumuza devam ediyoruz..

Microsoft Forefront ailesinin kapsamlı güvenlik ürünleri, mevcut BT altyapınızla entegrasyon, basitleştirilmiş dağıtım, yönetim ve analiz sayesinde daha fazla koruma ve denetim sağlıyor. Forefront, işletim sistemleri , sunucu uygulamaları ve dış bağlantı noktası için koruma sağlayan kapsamlı bir çözüm ailesidir .

Devam niteliğinde olan bu makalenin ilk bölümünde FCS için kurulumları gerçekleştirmiştik. Bu bölümde konfigürasyona devam edeceğiz.

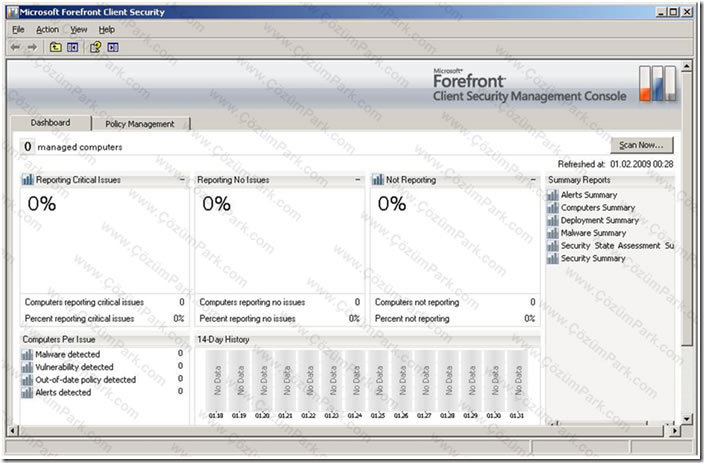

Artık karşımızda FCS konsolunu görebiliyoruz. Ancak işimiz bitmedi ; eğer kurulum sırasında collection ce reporting db ye erişmek için kullanılacak hesaplar olan DAS , reporting , action ve DTS ‘e domain user hakkına sahip bir kullanıcı tanımlamış iseniz bu kullanıcı ilgili her iki database ede bağlanamayacağı için konsol üzerinde raporları görme şansınız olmayacaktır. Sınırlı bir kullanıcı hesabı ile yapılan bir kurulum sonrası ilgili databse lere bu kullanıcı için yetki vermek bu sorunuda çözecektir.

Bunun için yapılması gereken adımlar aşağıdaki gibidir ;

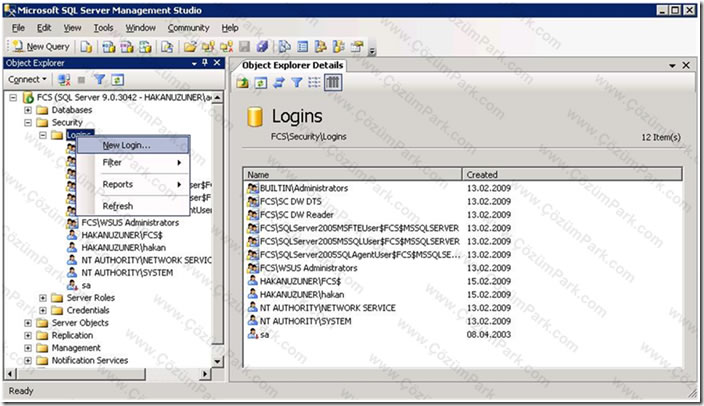

SQL Server Management Studio üzerinde Security sekmesinin altında yeni bir kullanıcı tanımlıyoruz ;

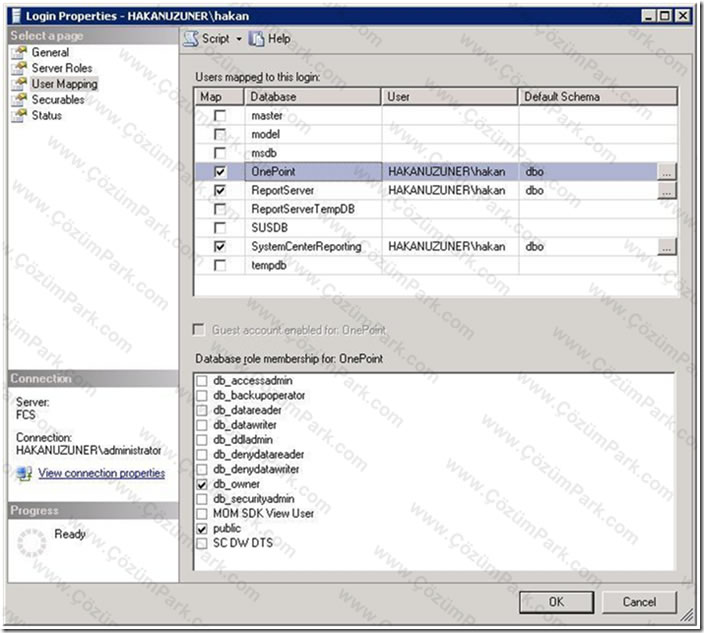

Bu kullanıcı AD üzerinde tanımlı olan ve FCS kurulumu sırasında seçmiş olduğumuz kullanıcı olmalı . Kullanıcıyı ad üzerinden sorgulayıp bulduktan sonar kullanıcı açma işlemini tanımlamadan once hangi yetkiler ile DB lere bağlanacağını belirtiyoruz.

Görüldüğü gibi ilgili DB ler için “db_owner” yetkisini veriyoruz. Bu kısmıda halletmiş olduk. Eğer buna rağmen FCS konsol üzerine 14 günlük geçmişe dönük raporu görnmekte sıkıntı çekiyor iseniz ; SQL Server Reporting Service URL adresini ( örneğin ; http://<SSRR server>/reports URL ) IE üzerinde secure zone a ekleyin . Eğer buna rağmen sorun devam ediyor ise SQL Server a uzaktan bağlantı için gerekli ayarları yapmamız gerekmektedir.

Öncelikle Sql Server Surface Area Configuration üzerinde Surface Area Configuration for Services and Connections’ a tıklayıp Surface Area Configuration for Services and Connections bölümünde “Database Engine” düğümünü genişletip bu bölümde bulunan “Remote Connections” kısmına tıklayarak sağ bölümde göreceğiniz “TCP/IP” , “named pipes” veya her iki protokol ile de bağlantıyı açarak Sql servisini bu işlemin arından yeniden başlatmanız yeterli olacaktır.

FCS ürünü için sunucu tarafındaki kurulumları tamamlamış olduk. FCS ürünün şirket organizasyonuna kurulması için bir kaç işlemimiz daha bulunmaktadır.

1 – FCS Sunucu Kurulumları

2 – Client Agent Dağıtımları

3 – Policy Dağıtımları

4 – Defination Update Dağıtımları

Tabiki yukarıdaki her bir süreç birbiri ile ilişkili olup ekstra konfigürasyon gereksinimlerinede ihtiyaç duymaktadır. Örneğin Agent kurulumu için sahip olduğumuz bir kaç yöntemden biri olan WSUS ile dağıtımı kullanmak için öncelikle wsus üzerinde konfig yapılmalı ve yine FCS Konsol üzerinde policy tanımlanmış olması gerekmektedir. Yani seçeceğiniz kurulum yöntemlerine göre değişiklikler arz eden bir dağıtım senaryomuz bulunmaktadır. Benim izleyeceğim yol ise aşağıdaki gibi olacaktır ;

1 – FCS Konsol kurulumu ( şu aşamaya kadar bu işlem yapıldı )

2 – MOM için lisans tanımı

3 – MOM Agent dağıtımı ( FCS üzerinde policy tanımlanması halinde wsus üzerinden otomatik olarak gerçekleşir )

4 – WSUS üzerinde forefront ürünleri için gerekli ayarların yapılması ( hem forefront update lerinin dağıtımı hemde fcs agent yazılımının kendisininde wsus ile istemcilere yüklenmesi için )

5 – FCS Konsol üzerinde hangi makinelere agent yükleneceğini belirten ve bu yüklenen agent lar için çalışma politikalarını içeren policy tanımının yapılması

Bunlar tamamlandıktan sonra sistemim çalışmaya hazır hale gelecektir.

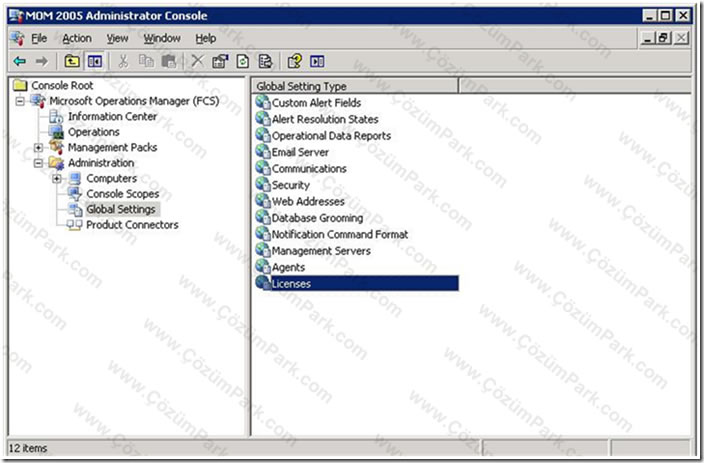

FCS konsol kurulumu tamamlandığına göre artık MOM yönetim konsolunu açıp lisans tanımı ile kurulumumuza devam edebiliriz.

Aşağıdaki şekilde MOM için sahip olduğumuz lisans adedini giriyoruz ;

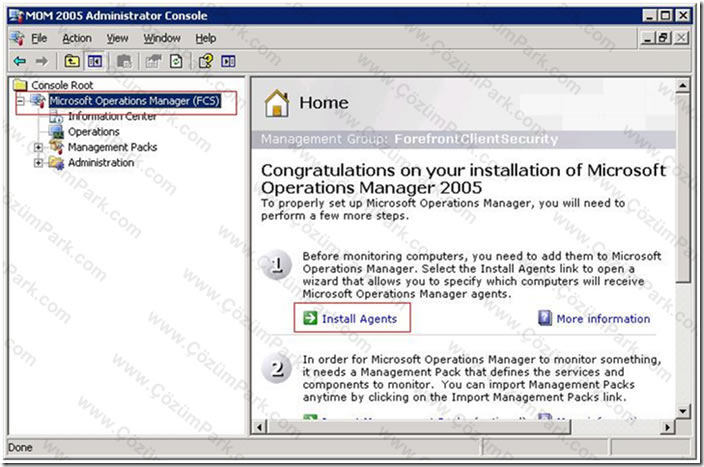

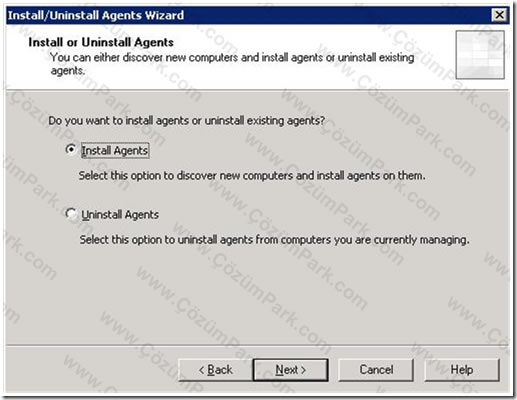

Bu işlemin ardından ise MOM agent yüklemeye başlıyoruz. ( Bu bölüm şart değildir. Yani MOM agentlar ve bu mom agentların hangi mom server a rapor göndereceğini zaten FCS konsol üzerinden tanımlamış olduğumuz policy ile istemci WSUS üzerinden alacaktır. )

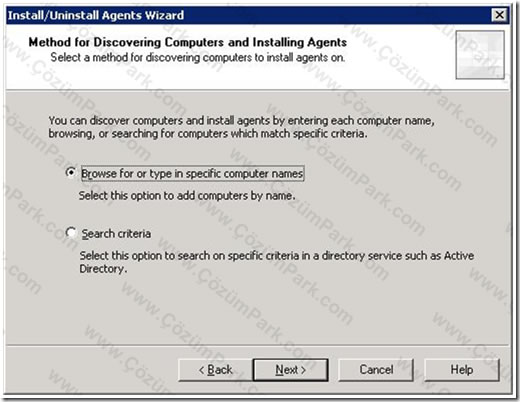

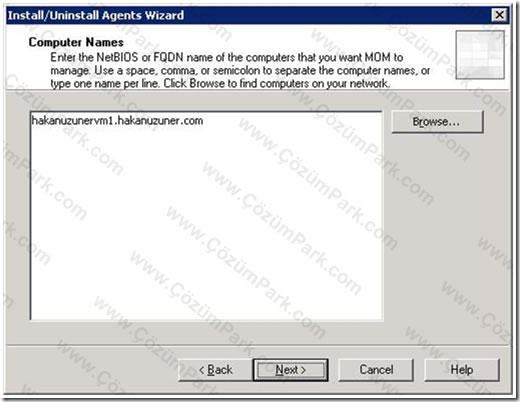

Install Agent tıkladıktan sonra yükleme yapacağımız makineyi veya makineleri AD üzerinden seçiyoruz

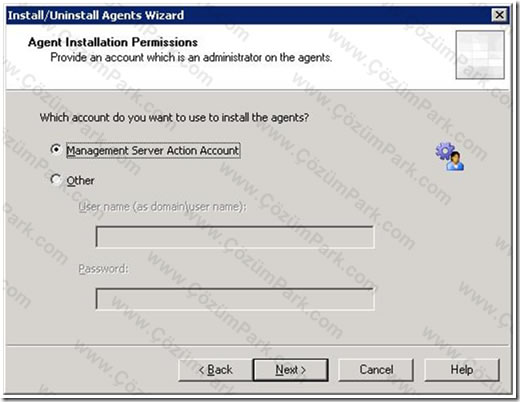

Makineyi veya makineleri belirledikten sonra MOM agent servisinin istemci makine üzerine hangi hesap ile yükleneceğini seçiyoruz. Bu hesap uzak makine için yani istemci makinesi veya makineleri için servis yükleme yetkisine sahip bir kullanıcı seçilmelidir. ( örneğin domain admin grubundaki bir yönetici ) .

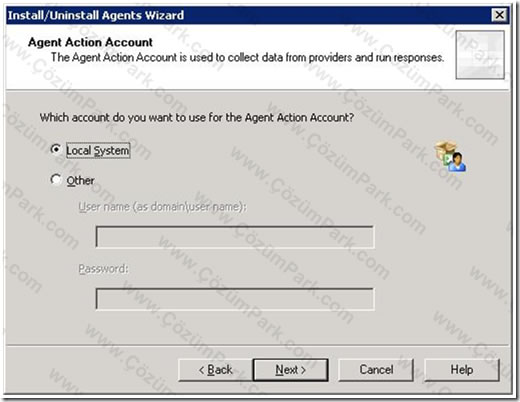

Bu bölümde ise MOM agent servisinin istemci makinede hangi hesap ile çalışacağını seçiyoruz.

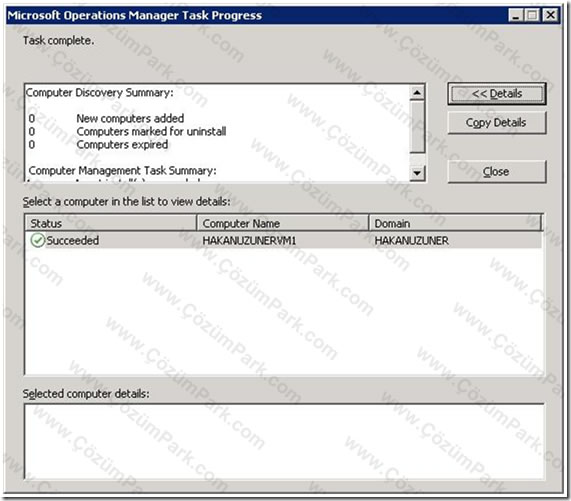

Ve agent kurulumlarını da bu şekilde tamamlamış olduk . Buradaki MOM agent raporlama için kullanılmaktadır. İstemci tarafındaki olayları mom server a göndererek raporlanmasını sağlar.

Bundan sonraki aşama ise WSUS üzerinden agentların dağıtılması ve dağıtılan bu agentlara yamaların merkezi olarak gönderilmesini sağlamak olacaktır.

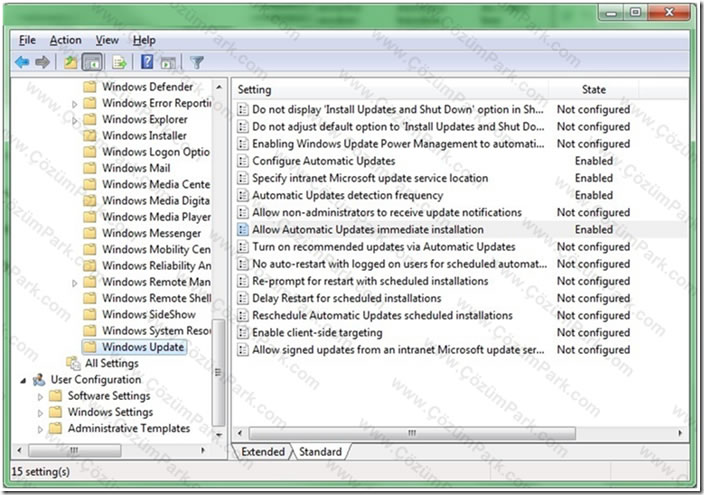

Bu amaç ile öncelikle WSUS üzerinde forefront ürünlerine ait gerekli yamaların otomatik olarak onaylanmasını sağlıyoruz. Bu şekilde gelen yeni virüs güncellemelerinin hemen yüklemeye hazırlanmak için microsoft un web sitesinden wsus sunucusuna oradan ise yapılmış olan zamanlama planına göre istemciye gönderilmesini sağlamış oluyoruz ( standart olarak ortalama 22 saatte bir gelen istemcilerin gpo üzerinden yapılan değişiklik ile daha sık güncelleme almaları için wsus a gitmelerini sağlayabiliriz veya elle bunu anında yapabiliriz ).

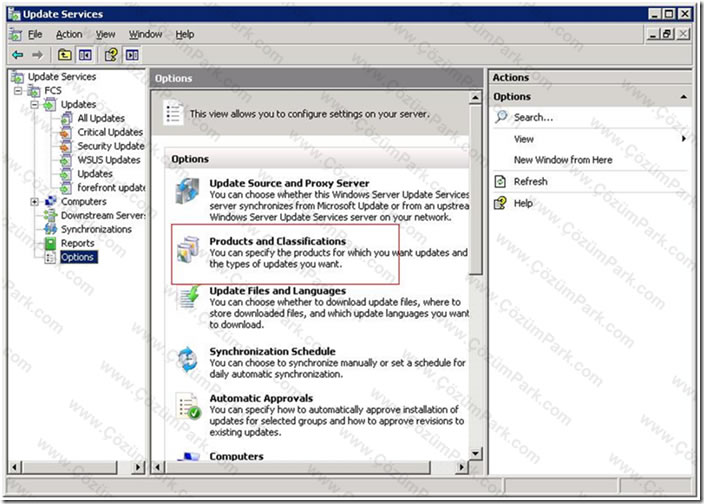

İlk olarak hangi ürünlerin updatelerini indirmek istediğimizi wsus sunucusuna bildiriyoruz.

Ben forefront ürün ailesini seçtim.

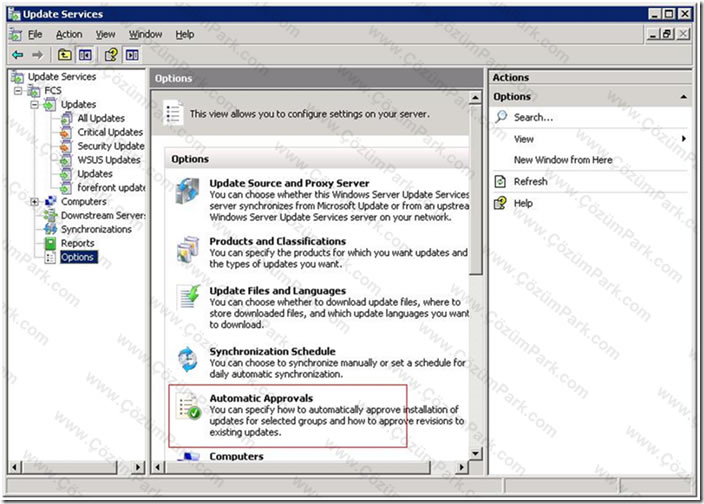

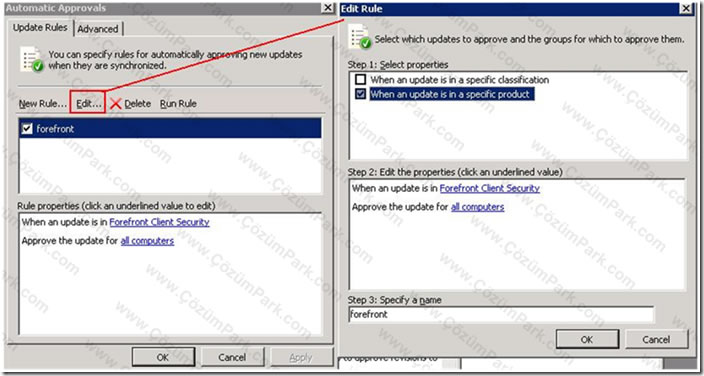

Daha sonra bu ürün ailesi için bir otomatik onay kuralı yazacağım

Yukarıdaki şekilde görüldüğü gibi ; forefront client security ürününe ait herhangi bir yama tüm bilgisayarlara yüklenmek üzere indirilecek.

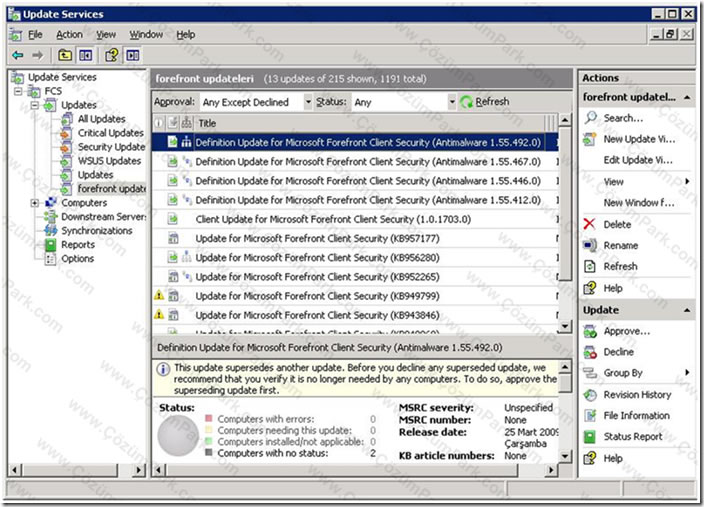

Gerekli ayarlamaları yaptıktan sonra WSUS üzerinde updatelerin alınması için zamanlama yapılması gerekli . Çünkü kurulum sonrası yamaların alınması için gerekli olan sunucu eşleme işlemi elle yapılacak şekilde ayarlanmış gelmektedir. Ben gerekli işlemleri yaptıktan sonra yukarıdaki gibi ilgili update ler wsus konsolunda görünmeye başladı.

Client Update for Microsoft Forefront Client Security

Defination Update for Microsoft Forefront Client Security ( security state assessment )

Defination Update for Microsoft Forefront Client Security ( antimalware )

Daha sonra istemci makineler için GPO üzerinden WSUS sunucusunun tanımlanmasını unutmayın

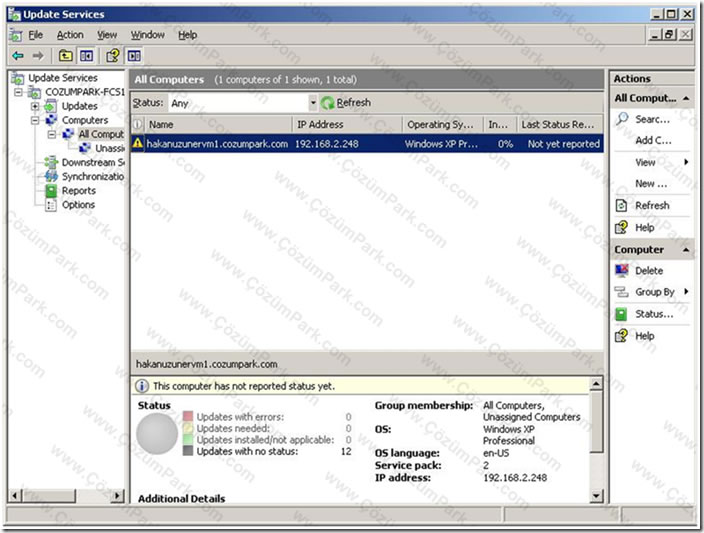

Bu gpo dan sonra ilgili makineleri WSUS konsolunda görebiliyoruz

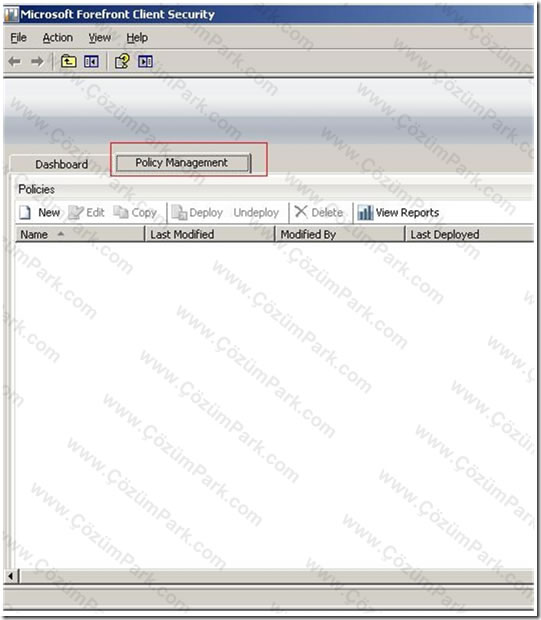

Bu ayar sonrası istemci makinelerin hangilerine agent yükleyeceğimizi belirlemek için FCS konsol üzerinde policy tanımlamamız gerekmektedir. Yani WSUS üzerinden bu gpo yu alarak yamaları indiren her makineye siz FCS agent yüklemek istemeyebilirsiniz. Bu nedenle bu WSUS policy ve üzerindeki rule ların dışında birde FCS konsol üzerinden hangi makineler için agent yükleneceğini belirten ve bunu yanında o agent yüklenen makine üzerindeki agent konfigürsyonunu belirten bir policy gerekmektedir. Bunun için FCS üzerinde policy management sekmesine geçiyoruz .

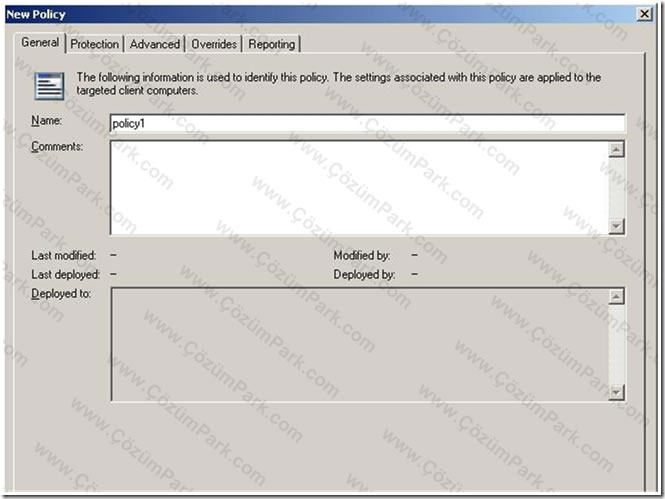

Yeni bir policy tanımı yapıyoruz ;

General bölümünde policy ye isim verebilir ve durumu hakkında genel bilgiler alabiliriz. Policy ye bir isim veriyoruz ; eğer amacınız server’ lar için ayrı ve istemciler için ayrı ise bunlara göre anlaşılır bir isim verebilirsiniz. Veya departman bazlıda yazabilirsiniz.

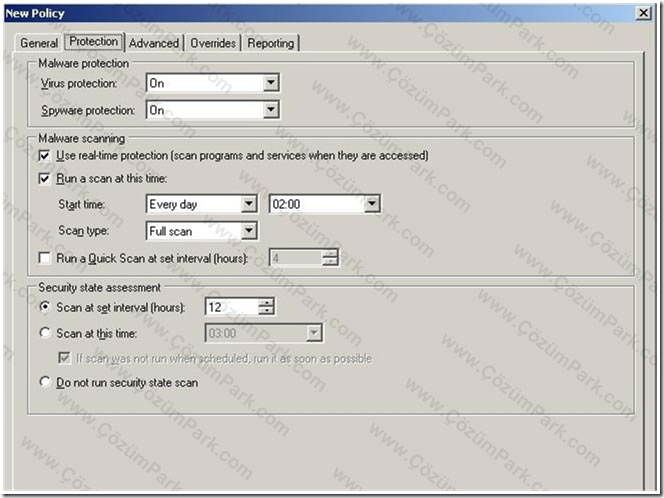

Protection bölümü ise ürünün koruma özelliklerinin ayarlarının yapıldığı bölümdür.Bu bölüm sayesinde virus korumasını ve spy korumasını ayrı ayrı açma ve kapama şansına sahibiz. Ayrıca gerçek zamanlı koruma , günlük tarama işleri konusunda da ayarlamalar yapabiliriz. Son olarak ise FCS ürününün diğer anti virüs yazılımlarından en büyük farkını yansıtan Security State Assesment özelliği ile ilgili ayarlamalar bulunmaktadır. Bu özellik istemci makinelerdeki güvenlik zaafiyetlerini kontrol ederek bu konular hakkında bizlere bilgi vermektedir. Aslında bu özelliği daha öncesinde MBSA ürününü kullananlar hemen tanıyacaklardır. Microsoft un güncel güvenlik yamaları ve en iyi uygulamaları veri tabanına ulaşarak ilgili ayarlar ile istemcinizdeki ayarları karşılaştırır ve durumu bizlere raporlar. Kontrol ettiği özellikler ise aşağıdaki gibidir .

Windows Version check

Automatic Updates check

Security Updates check

Incomplete Updates check

Restrict Anonymous check

File System check

Autologon check

Shares check

Unnecessary Services check

Guest Account check

Administrators check

Password Expiration check

Unapproved Critical Security Updates check

Windows Firewall check

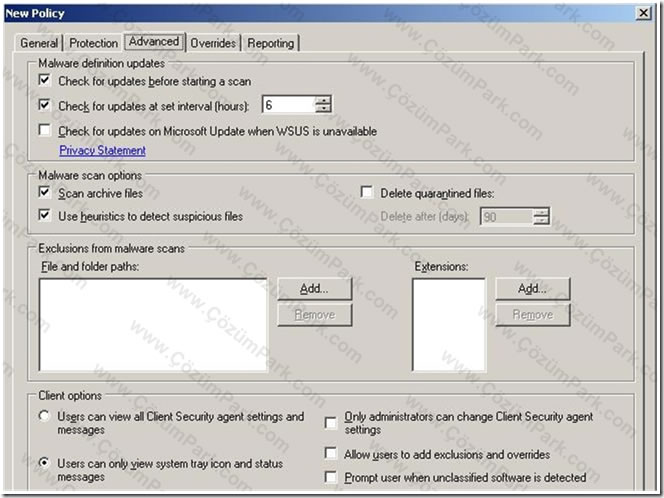

Advanced bölümünde ise sırası ile ;

Tarama yapılmadan önce updatelerin kontrol edilmesi standart olarak açıktır

6 saatte bir updatelerin yapılması standart olarak ayarlı gelmektedir.

Eğer GPO üzerinden updateler için wsus tanımlanmış ancak wsus e erişilemiyor ise istersek updateleri internetten alabiliriz.

Malware scan options altında ise ; sıkıştırılmış dosyalarında taranması , karantinaya alınan objelerin kaç gün sonra silinmesi ve tarama sırasında sezgisel tarama (heuristic ) yapılıp yapılmayacağını seçebiliyoruz. Sezgisel tarama ; databse inde bulunmasa dahi bir virüsün kötü içerikli kod bütünü olduğunu sergilemiş olduğu davranılardan yola çıkarak tahmin eden veya olabilir düşüncesi ile uyaran bir tarama yöntemi olup işlemci tarafına yük bindirdiği için isterseniz kapatabilirsiniz ( kesinlikle tavsiye etmiyorum ). Yine bu bölümde taranmasını istemediğiniz dizinleri veya dosya uzantılarını belirleyebiliyoruz. Alt bölümde ise istemci etkileşimini görebiliyoruz ; Bu bölüm sayesinde istersek istemci makinelerde kullanıcıların FCS agent üzerindeki haklarını ayarlayabiliyoruz. Standart olarak kullanıcılar sadece FCS ikonunu görür ve gerekli uyarı bilgilerini alırlar. İstersek bunun tüm ayarların görünmesini sağlayacak şekilde değiştirmemiz mümkün . Aynı bölümde sağ tarafta ise değişikliklerin sadece yöneticiler tarafından yapılacağını belirleyebiliyorsunuz veya kullanıcılara ekstra haklar tanımlamak için seçenekleriniz bulunmaktadır.

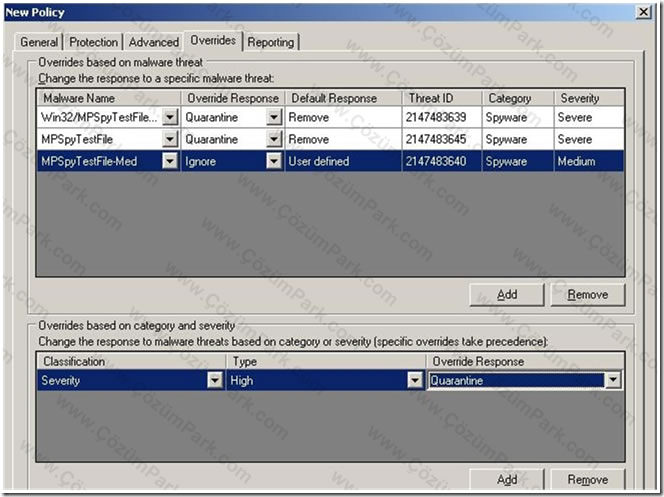

Bu bölümde ise FCS ürününün standart olarak verdiği tepkileri değiştirebiliyoruz. Yani güvenlik seviyesi veya kötü içerikli kod bazında standart tepkiler yerine istediğimiz tepkilerin ( eylemlerin ) verilmesini sağlayabiliriz.

Örneğin ilk bölümde mevcut veri tabanında bulunan bir takım kötü içerikli kodların bulunması halinde varsayılan eylemlerin yerine belirtilen eylemlerin yapılmasını sağlayabiliyoruz.Alt bölümde ise aynı değişiklikleri kötü içerikli kod bazında değilde güvenlik seviyesi bazında yapabiliyoruz.

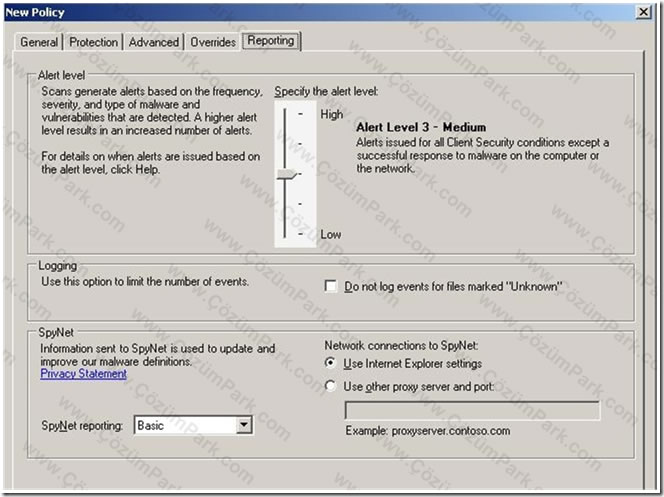

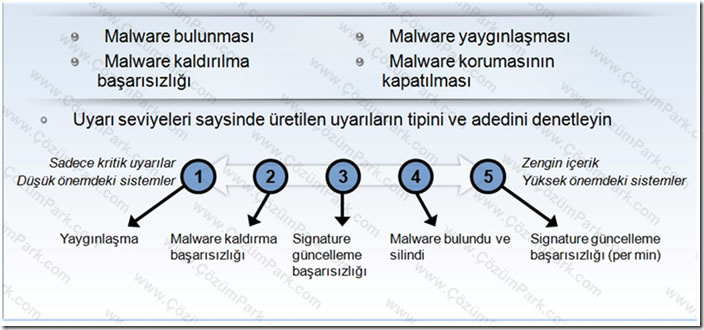

Son bölümde ise FCS agent yazılımının mom agent üzerinden collection server a hangi seviyede bilgi göndereceğini ayarlıyoruz. Eğer bu policy istemciler için ise level 3 olarak ayarlanabilirken , server lar için ise her türlü detayı almak adına seviye 5 e çekilebilir . Yani ne kadar yüksek seviye o kadar çok detayın raporlanması demektir.

Alt bölümde ise bulduğumuz malware ler hakkında bilgileri spynet topluluğuna hangi detayda sunucağımızı seçebiliyoruz. İstersek hiçbir bilgiyi paylaşmazken istersek olayları detaylı bir şekilde paylaşabiliriz. Benim tavsiyem temel paylaşım olacaktır. Çünkü bunu hepimiz yaparsak daha güçlü bir savunma ağımız olacaktır. Herkes bilgisini kendine saklar ise bu çözümü tek bir merkezden bekleyeceğimiz manasına gelir.

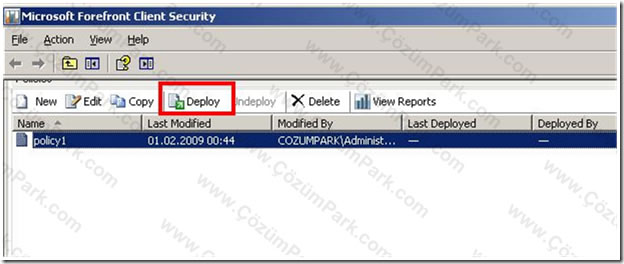

Bu son bölüm ile beraber policy tanımlamasını yapmış olduk şimdi sıra geldi yayınlamaya ;

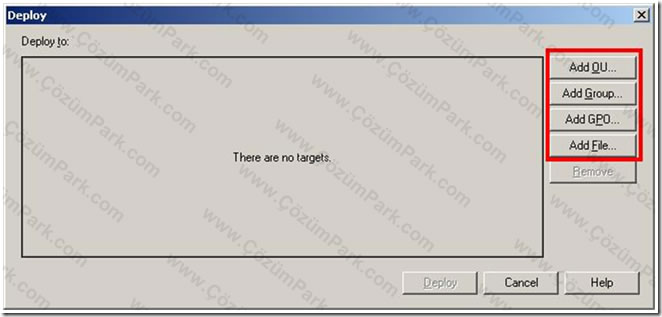

Deploy butonu yardımı ile aşağıdaki menüyü açıyoruz ;

Bu bölümde görüldüğü gibi pek çok deploy yöntemine sahibiz. İstersek OU bazında , istersek Grup bazında , istersek var olan bir gpo ya ekleyerek istersek ise bir reg dosyasına alıp istemci tarafında FCSLocalPolictTool.exe yardımı ile ayarları agentlara yollayabiliriz.

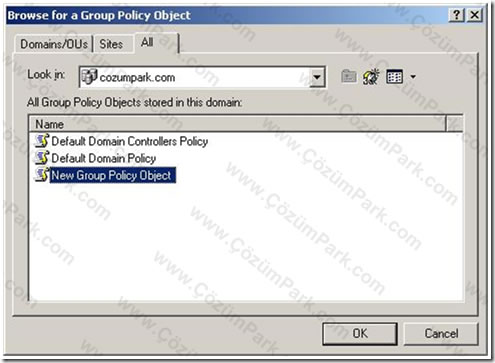

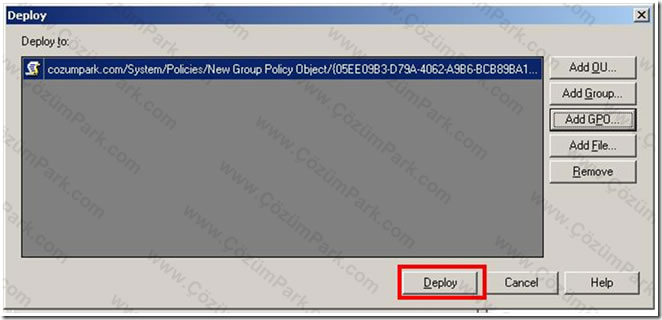

Ben “Add GPO” diyip bir policy ye bağlayıp deploy olayını gerçekeleştireceğim .

Bu işlemin ardından bu policy yi algılayan makinelerde yükleme işlemi başlayacaktır. Tabiki WSUS tarafında ilgili updateler indirilmiş ve yüklemeye hazır olması gerekli . Ayrıca gerek wsus gerekse bu gpo algılansa bile istemci standart süre olan ortalama 22 saatte bir wsus a gideceği için ( değiştirmenizi yazımın ilk bölümlerinde tavsiye etmiştim ) süreç biraz uzun olabilir ki komut seti yardımı ile wsus a hızlı bir şekilde gidip updateleri almasını sağlayabilirsiniz ( tabiki updatelerden öne fcs agent için engine yüklemesini yapacak ).

Veya yine makalemin başında bahsettiğim gibi isterseniz her istemci makine için elle yükleme yapabilirsiniz. Elle yükleme noktasında gerekli detaylı bilgileri aşağıdaki makaleden alabilirsiniz

Sonunda kurulumu tamamladık ve istemci tarafında artık FCS ürünü ile güvendeyiz.

İlk yüklemenin ardından kalkan şekilndeki ikocan turuncu renktedir ; tüm updateler yapıldıktan sonra bu renk yeşile dönecektir.

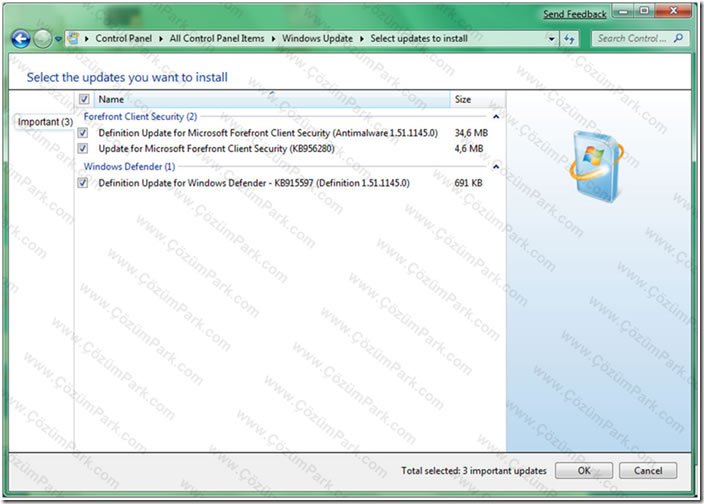

FCS agent yüklendikten sonraki updateler yukarıdaki şekilde gözlemlenebiliyor.

Peki yükleme bitti biz olayları nasıl izleyebiliriz dediğiniz ancak yönetim konsolu devreye giriyor ve size ana ekranda ; sorun rapor eden makineleri , sorunsuz makineleri ve hiç bilgi göndermeyen makineleri özetleyen bir grafik bar ile karşılıyor . Bunun yanında son 14 günlük şirketinizin güvenlik durumunu özetleyen grafiksel barlar , alt bölümde oluşan event lara ait bilgiler ve yine sağ tarafta hazır raporları görebiliyorsunuz.

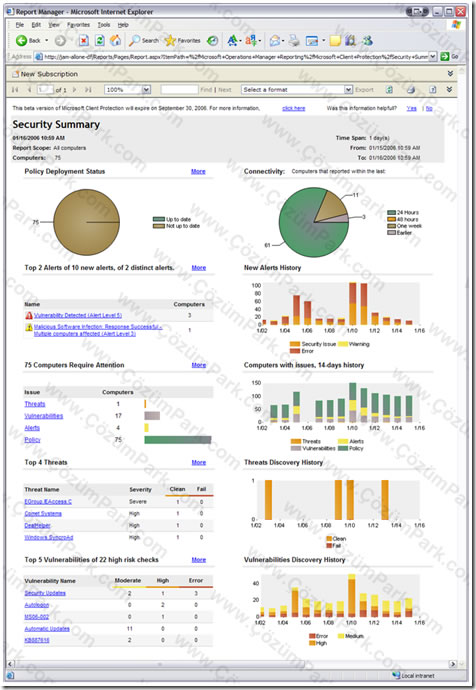

Web tabanlı ve Sql Server Reporting Servisin gücünü kullanan gelişmiş bir raporlama sistemi vardır.

Yukarıda örnek bir rapor görüyorsunuz. Bu özet bir rapor olup içerisinde pek çok detay içermektedir

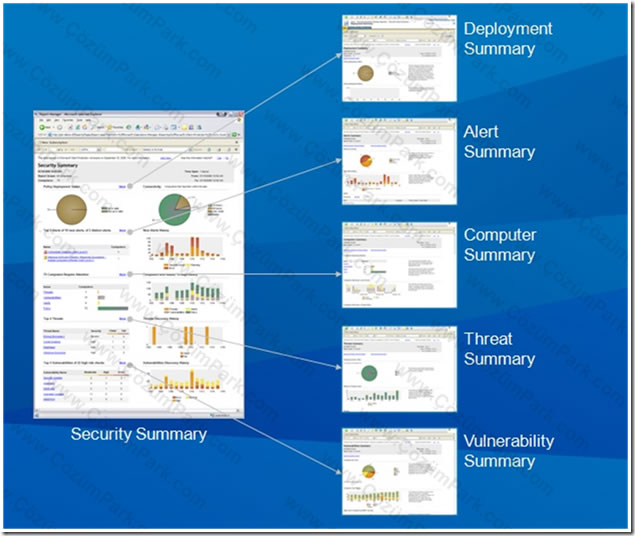

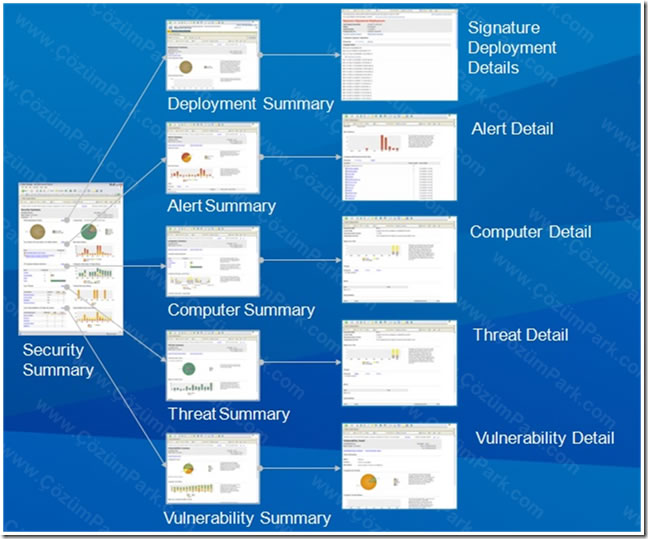

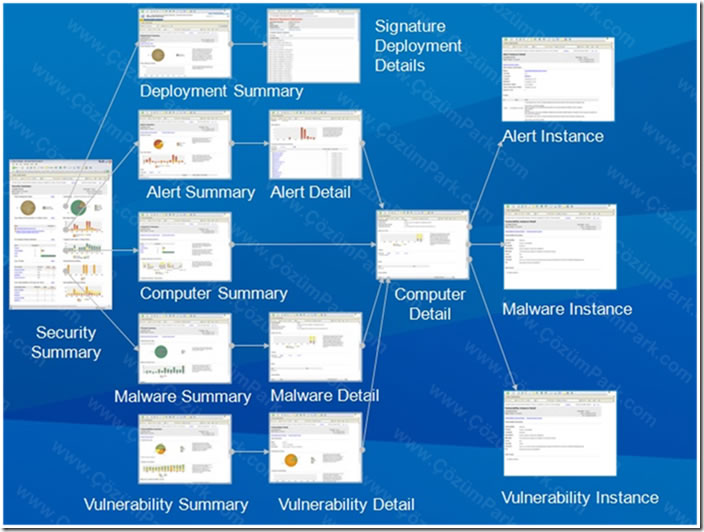

Bu raporun alt bağlantıları ise aşağıdaki gibidir ;

Raporları mail olarak almak istiyorsanız eper iki yönteminiz var ;

MOM admin konsolunda smtp bilgisi girdikten sonra bir operator tanımlayabilirsiniz veya Sql server reporting servisi üzerinden mail üyeliği açıp mail gönderilmesini sağlayabilirsiniz.

Evet makalemin sonuna geldik . Aslında ürün bir hayli detay içeriyor ki zaten temelde özellikleri ve kurulumu ağırlıklı olmasına rağmen bir hayli uzun sürdü bu da aslında daha uygulama ve raporlama tarafında da pek çok bilgi gizli olduğunu gösteriyor . Umarım diğer makalelerimde de bu konulara değinerek sizleri ürün hakkında daha fazla bilgilendiriyor olacağım.

Güvenli günler dilerim